Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

The US agency in charge of secure communication for the White House has been the victim of a cyber-attack.

The US Department of Defence confirmed that computer systems controlled by the Defence Information Systems Agency (DISA) had been hacked, exposing the personal data of about 200,000 people.

The agency oversees military communications including calls for US President Donald Trump.

The data exposed included names and social security numbers.

The agency is responsible for the military cyber-security and it sets up communications networks in combat zones.

On its website, DISA says its vision is "to be the trusted provider to connect and protect the war fighter in cyber-space."

There are 8,000 military and civilian employees at the DISA, but through its operations, it handles data for many other individuals.

This is why the personal information for so many people was exposed. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=DATA-BREACHES

|

Scooped by

Gust MEES

|

Louisiana Governor John Bel Edwards has activated a state-wide state of emergency in response to a wave of ransomware infections that have hit multple school districts.

The ransomware infections took place this week and have impacted the school districts of three North Louisiana parishes -- Sabine, Morehouse, and Ouachita.

IT networks are down at all three school districts, and files have been encrypted and are inaccessible, local media outlets are reporting. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=RANSOMWARE

|

Scooped by

Gust MEES

|

Les États-Unis n° 1 en nombres d’adresses Web malveillantes, la Chine passe de la 2e à la 7e position

septembre 2018 par Unit42

Au deuxième trimestre, les États-Unis étaient en tête concernant l’hébergement de domaines malveillants et d’exploit kits. L’Unit42, unité de recherches de Palo Alto Networks, analyse régulièrement les données en provenance de son ELINK (Email Link Analysis) pour détecter les modèles et les tendances sous-jacentes aux menaces actuelles sur le Web. Aujourd’hui, l’Unit42 partage son analyse pour la période d’avril à juin 2018 (retrouvé le précédent rapport portant sur la période de janvier à mars 2018 ici. L’Unit42 fournit également une analyse détaillée des attaques contre la faille CVE-2018-8174 (voir plus bas en lien) en utilisant l’exploit Double Kill.

Ce trimestre l’Unit42 a constaté peu d’évolution dans les vulnérabilités exploitées, y compris certaines particulièrement vieilles. Toutefois, l’une d’entre elles, toute nouvelle, s’appuyait sur une faille zero-day arrive en tête de la liste. Les États-Unis demeurent le premier pays en nombre de domaines malveillants hébergés, avec également une part en forte hausse des Pays-Bas. En dehors de ces deux pays, le nombre de domaines malveillants hébergés baisse radicalement à travers le globe, y compris en Russie et en Chine.

Les États-Unis sont également les premiers en ce qui concerne l’hébergement d’exploit kits (EKs) dans le monde avec un ratio de deux pour un comparé avec le pays arrivant juste derrière en deuxième position, la Russie. De fait, à eux seuls les États-Unis hébergent plus d’EKs que l’ensemble des autres pays. Les exploits kits pour KaiXin, Sundown et Rig sont restés aussi actifs au deuxième trimestre qu’au premier. Avec des différences régionales notables : KaiXin se trouvant particulièrement en Chine, à Hong Kong et en Corée alors que Grandsoft (un nouveau venu chez les EKs), Sundown et Rig dominent partout ailleurs. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=US

|

Scooped by

Gust MEES

|

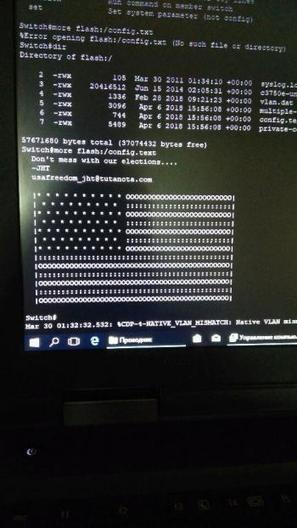

Unbekannte haben eine Sicherheitslücke in Cisco-Routern ausgenutzt und auf Systemen in Russland und Iran eine politische Botschaft hinterlassen. In westlichen Ländern hingegen schlossen sie die Lücke - behauptet zumindest eine anonyme E-Mail.

Hacker mit Sympathie für die USA nehmen für sich in Anspruch, am vergangenen Freitag zahlreiche Computersysteme in Russland und dem Iran über eine Sicherheitslücke gekapert und eine Abbildung der amerikanischen Flagge hinterlassen zu haben – zusammen mit dem Warnhinweis: "Don't mess with our elections..." (zu deutsch etwa: Mischt euch nicht in unsere Wahlen ein). Das meldet das Online-Magazin Motherboard.

"Don't mess with our elections..." Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberattacks

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Would more Nazis and terrorists on social media make our internet more free?

FCC Chairman Ajit Pai, speaking Tuesday at a panel on the “future of internet freedom,” asked and answered this question in staunchly libertarian terms, calling out YouTube, Facebook and Twitter’s purported double standards against conservatives and identifying them as the “actual threat” to the open internet. Pai’s critics say net neutrality repeal will lay the groundwork for ISPs to fragment and meter out the internet, but, speaking on a panel hosted by libertarian think tank, R Street Institute, Pai said Silicon Valley—wicked, liberal, Silicon Valley—already does this by promoting some viewpoints while suppressing others.

His first target: Twitter. Twitter openly supports net neutrality, which Pai argued is hypocritical because they differentiate between users based on their viewpoints. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=net+neutrality

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

TSA Plans to Use Face Recognition to Track Americans Through Airports

CALL TO ACTION BY JENNIFER LYNCHNOVEMBER 9, 2017

The “PreCheck” program is billed as a convenient service to allow U.S. travelers to “speed through security” at airports. However, the latest proposal released by the Transportation Security Administration (TSA) reveals the Department of Homeland Security’s greater underlying plan to collect face images and iris scans on a nationwide scale. DHS’s programs will become a massive violation of privacy that could serve as a gateway to the collection of biometric data to identify and track every traveler at every airport and border crossing in the country.

Currently TSA collects fingerprints as part of its application process for people who want to apply for PreCheck. So far, TSA hasn’t used those prints for anything besides the mandatory background check that’s part of the process. But this summer, TSA ran a pilot program at Atlanta’s Hartsfield-Jackson Airport and at Denver International Airport that used those prints and a contactless fingerprint reader to verify the identity of PreCheck-approved travelers at security checkpoints at both airports. Now TSA wants to roll out this program to airports across the country and expand it to encompass face recognition, iris scans, and other biometrics as well. Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2013/12/21/privacy-in-the-digital-world-shouldnt-we-talk-about-it/

|

Scooped by

Gust MEES

|

Eine erweiterte Vorschrift erlaubt dem US-Heimatschutzministerium das Durchforsten der Social-Media-Profile von Immigranten. Das US-Heimatschutzministerium Homeland Security will die in sozialen Medien vorhandenen Daten von Einwanderern sammeln. Dazu wurden die eigenen Vorschriften ohne Ankündigung erweitert. Die Erweiterung erlaubt es der Behörde, die in sozialen Medien vorhandenen Informationen über Einwanderer zu sammeln. Dazu gehören unter anderem Beiträge auf Twitter, Facebook oder Instagram. Auch Besitzer einer Green Card oder eingebürgerte Menschen wären von dieser Datensammlung betroffen. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=Privacy https://gustmees.wordpress.com/2013/12/21/privacy-in-the-digital-world-shouldnt-we-talk-about-it/

|

Scooped by

Gust MEES

|

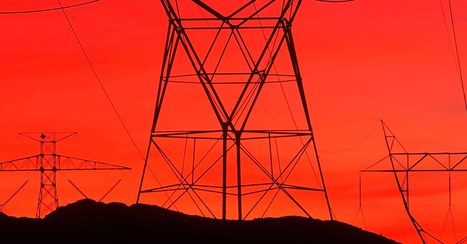

Hackers who hit American utilities this summer had the power to cause blackouts, Symantec says. And yes, most signs point to Russia. IN AN ERA of hacker attacks on critical infrastructure, even a run-of-the-mill malware infection on an electric utility’s network is enough to raise alarm bells. But the latest collection of power grid penetrations went far deeper: Security firm Symantec is warning that a series of recent hacker attacks not only compromised energy companies in the US and Europe but also resulted in the intruders gaining hands-on access to power grid operations—enough control that they could have induced blackouts on American soil at will.

Symantec on Wednesday revealed a new campaign of attacks by a group it is calling Dragonfly 2.0, which it says targeted dozens of energy companies in the spring and summer of this year. In more than 20 cases, Symantec says the hackers successfully gained access to the target companies’ networks. And at a handful of US power firms and at least one company in Turkey—none of which Symantec will name—their forensic analysis found that the hackers obtained what they call operational access: control of the interfaces power company engineers use to send actual commands to equipment like circuit breakers, giving them the ability to stop the flow of electricity into US homes and businesses.

Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=GRID

|

Scooped by

Gust MEES

|

Unidentified hackers have been targeting the networks of companies responsible for operating nuclear power plants in the US for the last two months, according to The New York Times. Citing a joint report issued by both the Department of Homeland Security and the FBI some time last week, The Times’ story identifies one target as the Wolf Creek Nuclear Operating Corporation, a facility responsible for overseeing the operation of a nuclear power plant outside Burlington, Kansas. The report also states that energy companies and manufacturing plants are also being targeted, yet none are identified by name. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberattacks

|

Scooped by

Gust MEES

|

|

|

Scooped by

Gust MEES

|

Capital One has disclosed that it has suffered a data breach impacting 100 million people in the United States, and 6 million in Canada.

The company said in a statement that data between 2005 and 2019 was accessed and related to information on consumers at the time when they applied for a credit card.

"This information included personal information Capital One routinely collects at the time it receives credit card applications, including names, addresses, zip codes/postal codes, phone numbers, email addresses, dates of birth, and self-reported income," the company said.

"Beyond the credit card application data, the individual also obtained portions of credit card customer data, including: Customer status data, e.g., credit scores, credit limits, balances, payment history, contact information; Fragments of transaction data from a total of 23 days during 2016, 2017 and 2018."

Approximately 1 million Canadian social insurance numbers, as well as 140,000 American social security numbers and 80,000 bank account numbers were also accessed.

"No bank account numbers or Social Security numbers were compromised," the bank said before listing the above numbers. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=DATA-BREACHES

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

A company that collects the real-time location data on millions of cell phone customers across North America had a bug in its website that allowed anyone to see where a person is located -- without obtaining their consent.

US cell carriers are selling access to your real-time phone location data

The company embroiled in a privacy row has "direct connections" to all major US wireless carriers, including AT&T, Verizon, T-Mobile, and Sprint -- and Canadian cell networks, too.

Earlier this week, we reported that four of the largest cell giants in the US are selling your real-time location data to a company that you've probably never heard about before.

The company, LocationSmart, is a data aggregator and claims to have "direct connections" to cell carriers to obtain locations from nearby cell towers. The site had its own "try-before-you-buy" page that lets you test the accuracy of its data. The page required explicit consent from the user before their location data can be used by sending a one-time text message to the user. When we tried with a colleague, we tracked his phone to a city block of his actual location.

But that website had a bug that allowed anyone to track someone's location silently without their permission.

"Due to a very elementary bug in the website, you can just skip that consent part and go straight to the location," said Robert Xiao, a PhD student at the Human-Computer Interaction Institute at Carnegie Mellon University, in a phone call.

"The implication of this is that LocationSmart never required consent in the first place," he said. "There seems to be no security oversight here."

The "try" website was pulled offline after Xiao privately disclosed the bug to the company, with help from CERT, a public vulnerability database, also at Carnegie Mellon.

Xiao said the bug may have exposed nearly every cell phone customer in the US and Canada, some 200 million customers. Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2013/12/21/privacy-in-the-digital-world-shouldnt-we-talk-about-it/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=tracking https://www.scoop.it/t/securite-pc-et-internet/?&tag=Privacy https://www.scoop.it/t/securite-pc-et-internet/?&tag=Big+Data

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

An Amazon Web Services (AWS) S3 cloud storage bucket containing information from data analytics firm Alteryx has been found publicly exposed, comprising the personal information of 123 million US households.

The S3 bucked, located at the subdomain "alteryxdownload", was found by Californian cybersecurity firm UpGuard, with its Cyber Risk Team discovering the leak on October 6, 2017.

According to UpGuard, exposed within the repository were datasets belonging to Alteryx partners, consumer credit reporting agency Experian, and the US Census Bureau.

Full datasets for both Experian's ConsumerView marketing database and the 2010 US Census were available. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Alteryx https://www.scoop.it/t/securite-pc-et-internet/?&tag=DATA-BREACHES

|

Scooped by

Gust MEES

|

Zu einem Projekt des US-Geheimdiensts mit dem Codenamen "Red Disk" lagen ungeschützt über 100 Gigabyte an Daten auf einem nicht gelisteten AWS-Server. Es war nicht mal ein Passwort zum Download notwendig.

Und das nächste Datenleck: Chris Vickery der Firma UpGuard fand Ende September über 100 Gigabyte an Daten zu einem Projekt der NSA auf einem AWS-Server (Amazon Web Services) – ungeschützt und ohne Passwort. Dabei handelt es sich um den neuesten Fund in einer Reihe von ungeschützten Daten in der Cloud. UpGuard hatte bereits Daten von Accenture, Verizon, registrierter Wähler in den USA und eine Terabyte große Sammlung von Überwachungsdaten des US-Militärs auf AWS-Servern gefunden.

Kein Passwort benötigt

Bei den Daten handelt es sich laut Aussagen von UpGuard um Eigentum der NSA und der US-Armee, genauer gesagt um ein Projekt mit dem Codenamen "Red Disk". Die Dateien befanden sich zwar auf einem nicht gelisteten Server, waren aber nicht mit einem Passwort geschützt. Jeder, der über den Link verfügte, konnte die Dateien also abrufen. Der größte Fund dabei war eine virtuelle Festplatte, die laut UpGuard die Geheimhaltungsstufe "NOFORN" beinhaltet, also nicht einmal an Verbündete der USA weitergegeben darf.

UpGuard vermutet, dass die virtuelle Festplatte zur Weitergabe von klassifizierten Informationen dient. Ein Zugriff auf die Daten der Fesplatte ist jedoch nicht ohne eine Verbindung zum System des Pentagon möglich. Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/11/05/naivety-in-the-digital-age/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=Naivety

|

Scooped by

Gust MEES

|

The people want net neutrality, but FCC chairman, Ajit Pai, announced his plan to take it away from them. With this, you can expect to see your internet bills go up. You can also kiss your internet privacy good-bye. The FCC's privacy rules would have required ISPs to get your permission before using, sharing, and -- oh yes -- selling your web browsing and internet service usage records. To quote the Electronic Privacy Information Center (EPIC), when it pleaded with Congress to defend your internet privacy: Instead of moving forward to safeguard consumers, the FCC is moving backwards, leaving users of new communications services exposed to unprecedented levels of identity theft, financial fraud, and security breaches.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=net+neutrality

|

Scooped by

Gust MEES

|

Bei einem Routine-Scan fielen dem Security-Experten Chris Vickery riesige Daten-Container in die Hände, die das US-Militär zur Überwachung und Manipulation sozialer Netzwerke in der Amazon-Cloud gesammelt hat.

Chris Vickery von UpGuard staunte nicht schlecht, als er Amazons Cloud-Speicherdienst S3 nach offenen Türen abklopfte. Dort fand er unter den Namen "Centcom-Backup", "Centcom-Archive" und "Pacom-Archive" drei riesige Datencontainer mit Überwachungsdaten aus sozialen Netzwerken rund über den Globus verteilt. Der Name CENTCOM steht für die militärische Leitung der US-Streitkräfte Cental Command. PACOM steht für Pacific Command, also den Teil der Streitkräfte, der sich um China, Asien und Australien kümmert.

Zu den überwachten Netzwerken gehört auch Youtube.

Die Datencontainer sollen dutzende Terabyte an Rohdaten aus Überwachungen sozialer Netzwerke enthalten. Vickery lud eine Probe von 400 GByte herunter mit 1,8 Milliarden Social-Media-Beiträgen aus den vergangenen acht Jahren. Die Beträge stammten seiner Analyse zufolge hauptsächlich aus Asien und den USA.

Anhand der Datenstruktur und Verschlagwortung kommt Vickery zu dem Schluss, dass die Rohdaten für das Outpost-Programm der US-Regierung zur Terror-Abwehr genutzt würden. Es sammle nicht nur Daten, sondern könne auch Kampagnen zur Beeinflussung starten – ähnlich wie sie die US-Regierung derzeit Russland vorwirft. So fand er Konfigurations-Dateien für Apache Lucene und die Open-Source-Engine Elasticsearch. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberespionage https://gustmees.wordpress.com/2013/12/21/privacy-in-the-digital-world-shouldnt-we-talk-about-it/

|

Scooped by

Gust MEES

|

Facebook soll Daten von Trump-kritischen Nutzern herausgeben

Das US-Justizministerium will Nutzer einer Trump-kritischen Facebook-Seite identifizieren und dafür per Durchsuchungsbeschluss sämtliche betroffene Konteninformationen von Facebook erhalten. Zwei der Hauptorganisatoren der Seite wehren sich jetzt mit Hilfe der Bürgerrechtsvereinigung ACLU.

Die US-amerikanische Bürgerrechtsorganisation ACLU (American Civil Liberties Union) geht gegen eine Reihe von Durchsuchungsbeschlüssen des US-Justizministeriums vor Gericht. Die Durchsuchungsbeschlüsse verlangen von Facebook die Herausgabe sämtlicher Kontoinformationen zweier Nutzer, die im Rahmen der Vereidigungsfeierlichkeiten des amtierenden US-Präsidenten Donald Trump am 20. Januar 2017 festgenommen worden waren. Zu den herauszugebenden Daten würden unter anderem auch sämtliche Fotos, Konversationen mit anderen Nutzern sowie alle nicht öffentlichen Beiträge gehören.

Durchsuchungsbeschluss zunächst nicht öffentlichUrsprünglich sollte der Durchsuchungsbeschluss nicht öffentlich werden, Facebook sollte seinen Nutzern nichts von der Untersuchung sagen dürfen. Diese sogenannte "Gag Order" hatte Facebook allerdings vor Gericht angefochten. Nach Unterstützungsschreiben der ACLU sowie von Unternehmen wie Apple, Google und Microsoft hatte die Regierung die Gag Order zurückgezogen. Facebook benachrichtigte daraufhin die betroffenen Nutzer. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=Privacy https://gustmees.wordpress.com/2013/12/21/privacy-in-the-digital-world-shouldnt-we-talk-about-it/

|

Scooped by

Gust MEES

|

Equifax, one of the largest credit rating and reporting firm in the US, has become the latest company to reveal a data breach.

The incident was discovered on July 29, according to a company statement released after market close on Thursday.

The Atlanta, Georgia-headquartered company said that hackers had between mid-May through July exploited a vulnerability on its website to access certain files.

The data includes names, social security numbers, birth dates, home addresses, and in some cases, driving license information.

It's thought to be the largest data breach reported so far this year.

As many as 143 million Americans are said to be affected, the company said, representing about half of the US population. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=DATA-BREACHES

|

Scooped by

Gust MEES

|

Electronic Frontier Foundation demande à la Cour suprême américaine d'annuler une décision de cour d'appel, fondée sur des emails récupérés par la NSA. Pour la fondation, la collecte d'emails d'un Américain, sans mandat, viole le Quatrième Amendement de la Constitution.

Nouveau front contre la surveillance outre-Atlantique. Le 10 août, l'Electronic Frontier Foundation, le Center for Democracy & Technology et le New America's Open Technology Institute ont annoncé la saisine de la Cour suprême. Les organisations demandent à la plus haute juridiction du pays d'invalider une décision d'une cour d'appel, datée de décembre 2016, basée sur des communications obtenues via le programme PRISM de la NSA.

La Cour d'appel des États-Unis pour le neuvième circuit, dans le procès de Mohamed Osman Mohamud, qui a tenté de commettre un attentat à Portland en 2010, a estimé que les emails utilisés dans son procès ont été récupérés conformément à la Constitution. Une vision que contredisent directement les nouveaux plaignants. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=NSA http://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberespionage

|

Scooped by

Gust MEES

|

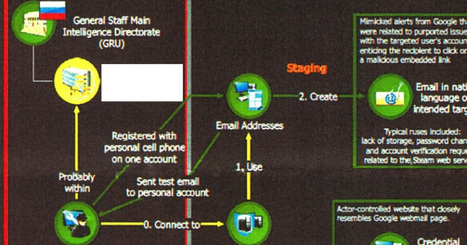

In einem NSA-Bericht werden russische Militärhacker beschuldigt, vor den US-Wahlen dortige Wahlbehörden und deren Lieferanten angegriffen zu haben. Der streng geheime Bericht wurde dem Internetmagazin The Intercept zugespielt und hat bereits Konsequenzen.

Das Wappen des russischen Militärgeheimdienstes GRU Hacker des Militärnachrichtendienstes der Russischen Föderation (GRU) sollen vor den US-Wahlen vom November 2016 zumindest versucht haben, in die Systeme von US-Wahlbehörden und Dienstleistern einzudringen. Das geht aus einem geheimen Bericht der NSA hervor, der von The Intercept veröffentlicht wurde. Er dreht sich in erster Linie um einen mehrstufigen Spearphishing-Angriff, hält sich bei der Beurteilung eines etwaigen Erfolgs aber bedeckt.

Das Dokument ist als "Top Secret" gekennzeichnet und wurde offenbar in der ersten Maiwoche erstellt. Es enthält eine Zusammenfassung von Ermittlungsergebnissen, aber keine Rohdaten. Offen bleibt, auf welcher Grundlage der GRU beschuldigt wird. Berichtet wird über drei verschiedene, dem GRU zugeschriebene Anläufe im Zeitraum von August bis November 2016. Von dem schwerwiegendsten der drei Fälle hat die NSA laut ihrem Bericht erst am 27. April erfahren. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=NSA

|

Your new post is loading...

Your new post is loading...

![Stolen California Voter Database Held for Bitcoin Ransom [Updated] | #CyberSecurity #DataBreaches #Ransomware #CryptoCurrency | ICT Security-Sécurité PC et Internet | Scoop.it](https://img.scoop.it/mgyGVgXn_QV_Fs7Qo01leTl72eJkfbmt4t8yenImKBVvK0kTmF0xjctABnaLJIm9)

The US agency in charge of secure communication for the White House has been the victim of a cyber-attack.

The US Department of Defence confirmed that computer systems controlled by the Defence Information Systems Agency (DISA) had been hacked, exposing the personal data of about 200,000 people.

The agency oversees military communications including calls for US President Donald Trump.

The data exposed included names and social security numbers.

The agency is responsible for the military cyber-security and it sets up communications networks in combat zones.

On its website, DISA says its vision is "to be the trusted provider to connect and protect the war fighter in cyber-space."

There are 8,000 military and civilian employees at the DISA, but through its operations, it handles data for many other individuals.

This is why the personal information for so many people was exposed.

Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/t/securite-pc-et-internet/?&tag=DATA-BREACHES