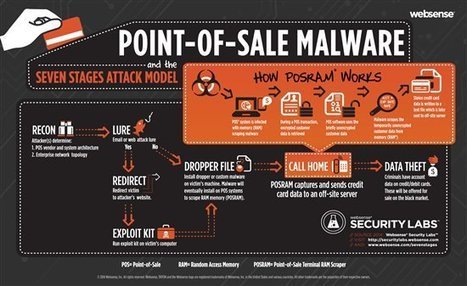

Das EC-Kartensystem der Deutschen ist unsicher. Hackern ist es jetzt gelungen, Bezahlungen einfach umzuleiten.

Alle Details zum sogenannten Shopshifting-Angriff wollen die Hacker am 27. Dezember auf dem Chaos Communication Congress des CCC vorstellen. Dort könnten sie auch einen zweiten Angriff beschreiben, der das Kopieren von EC- und Kreditkarten über das lokale Netzwerk erlaubt. Auch die Verschlüsselung, mit der PINs geschützt sind, könnten die Hacker ausgehebelt haben. Von diesem Angriff wären dann auch Konsumenten direkt betroffen.

Your new post is loading...

Your new post is loading...

Alle Details zum sogenannten Shopshifting-Angriff wollen die Hacker am 27. Dezember auf dem Chaos Communication Congress des CCC vorstellen. Dort könnten sie auch einen zweiten Angriff beschreiben, der das Kopieren von EC- und Kreditkarten über das lokale Netzwerk erlaubt. Auch die Verschlüsselung, mit der PINs geschützt sind, könnten die Hacker ausgehebelt haben. Von diesem Angriff wären dann auch Konsumenten direkt betroffen.