Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

Canoncinal vient d’annoncer la disponibilité de correctifs pour 26 vulnérabilités recensées dans le noyau d’Ubuntu 14.04 (Trusty Tahr). Cette version qui est sortie depuis avril 2014 bénéficie d’un support Long Term Support abrégé LTS (pour support à long terme en français) ce qui fait qu’elle est prise en charge par l’équipe de développement pendant cinq ans (pour les versions bureau et serveur), soit jusqu’en avril 2019.

Dans cette récente annonce, l’entreprise rapporte parmi les failles corrigées qu’une vulnérabilité d’écriture hors limites existait dans le système de fichiers Flash-Friendly (f2fs) du noyau Linux. Cette faille qui a été consignée sous la référence CVE-2017-0750 pourrait être exploitée par un attaquant pour construire un système de fichiers malveillant qui, lorsqu’il est monté, peut provoquer un déni de service (panne du système) ou éventuellement exécuter du code arbitraire.

À côté de cette faille, une situation de concurrence débouchant sur une faille use-after-free a été découverte dans la fonction snd_pcm_info du sous-système ALSA PCM sur le noyau Linux. Cette situation de compétition rapportée par l’équipe de sécurité d’Ubuntu pourrait être utilisée par une personne malveillante pour obtenir des privilèges non autorisés à travers des vecteurs non spécifiés et provoquer une panne du système ou éventuellement exécuter du code arbitraire. Cette faille portant le code CVE-2017-0861 a été classée à un niveau élevé de sévérité selon la version 3 de CVSS Severity. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Linux

|

Scooped by

Gust MEES

|

Der JIT-Compiler, der Microsofts Edge-Browser von Angriffscode aus dem Web isolieren soll, lässt sich selbst zum Einschleusen von Angriffscode missbrauchen. Google hat die dazugehörige Lücke nun veröffentlicht, ohne dass Microsoft Zeit zum Patchen hatte.

Um zu verhindern, dass Angreifer über den Windows-eigenen Browser Edge Schadcode ausführen können, verfügt dieser über Exploit-Schutz-Funktionen namens Code Integrity Guard (CIG) und Arbitrary Code Guard (ACG). ACG verwendet einen Just-in-Time-Compiler in einem eigenen Prozess und soll sicherstellen, dass der von CIG geladene und als vertrauenswürdig verifizierte Code nicht vor der Ausführung im Speicher modifiziert wird, um böse Dinge zu tun. ACG soll also den aus dem Web geladenen Code isolieren, damit dieser den Browser-Prozess nicht dazu missbrauchen kann, Schaden auf dem System anzurichten. Leider steckt gerade im JIT-Compiler des ACG-Schutzmechanismus eine Schwachstelle. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

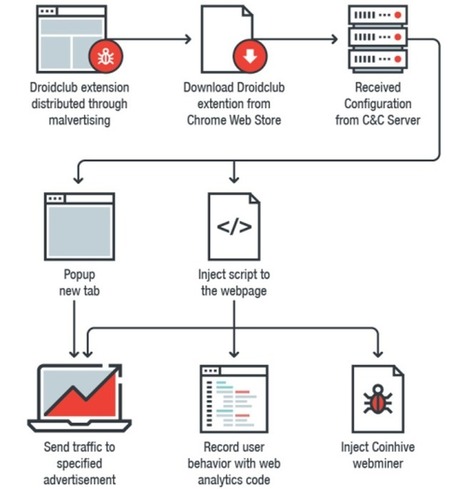

Google has removed 89 malicious extensions from the Chrome Web Store that have been installed on over 420,000 browsers, turning them into Monero-mining slaves and loading a tool to record and replay what their owners do on every website they visit.

Researchers at Trend Micro dubbed the family of malicious extensions Droidclub and discovered they included a software library with so-called "session-replay scripts" used by online analytics firms.

Princeton's Center for Information Technology in November drew attention to the increasing use of session-replay scripts by third-party analytics firms on high-traffic websites.

The study looked at replay services from Yandex, FullStory, Hotjar, UserReplay, Smartlook, Clicktale, and SessionCam, which were found on nearly 500 popular sites.

The scripts allow a site owner to essentially shoulder-surf their visitors by recording and replaying your "keystrokes, mouse movements, and scrolling behavior, along with the entire contents of the pages you visit".

But instead of allowing a site owner to record and play back what users do on one site, Droidclub extensions allow the attacker to see what victims do on every single site they visit. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberespionage https://www.scoop.it/t/securite-pc-et-internet/?&tag=Privacy https://gustmees.wordpress.com/2013/12/21/privacy-in-the-digital-world-shouldnt-we-talk-about-it/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=Session-Replay+Scripts

|

Scooped by

Gust MEES

|

Cyberwarfare is taking to the skies, aboard dronesHovering computers will make it increasingly possible to hack equipment that doesn’t connect directly to the internet. The drones: Cyberscoop rounded up a selection of drones that hack into networks. Take your pick: flying wiretaps for mobile networks, home-brew devices that turn off smart bulbs, or giants with 20-foot wingspans that meddle with Wi-Fi networks. What the experts say: “This market is about to blow up,” Francis Brown of thecybersecurity firm Bishop Fox told Cyberscoop. “Everyone is dumping money into this.” Why it matters: It’s often assumed that devices that don’t directly connect to the internet are relatively sheltered from attack. While it’s not straightforward, hovering a drone close to a vehicle or building could enable people to hack devices that use wireless communication but were once thought relatively safe. Hack backs: It’s also worth noting that drones, with wireless connections and precarious modes of travel, are highly susceptible to being hacked out of the sky, too. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet https://www.scoop.it/t/21st-century-innovative-technologies-and-developments/?&tag=Drones

|

Scooped by

Gust MEES

|

Adobe hat für seinen Flash Player ein Sicherheits-Update freigegeben. Version 28.0.0.161 schließt die kritische Sicherheitslücke, die vergangene Woche publik wurde. Nachdem die Lücke bereits ausgenutzt wird, sollten Sie als Flash-Nutzer dringend aktualisieren. Wie dies manuell funktioniert, erklären wir Ihnen im Video. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Flash-Player-Vulnerabilities

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

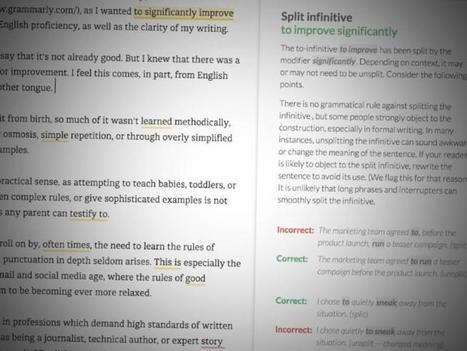

Grammarly has fixed a security bug in its Chrome extension that inadvertently allowed access to a user's account -- including their private documents and data.

Tavis Ormandy, a security researcher at Google's Project Zero who found the "high severity" vulnerability, said the browser extension exposed authentication tokens to all websites.

That means any website can access a user's documents, history, logs, and other data, the bug report said.

"I'm calling this a high severity bug, because it seems like a pretty severe violation of user expectations," said Ormandy, because "users would not expect that visiting a website gives it permission to access documents or data they've typed into other websites."

In proof-of-concept code, he explained how to trigger the bug in four lines of code.

More than 22 million users have installed the grammar-checking extension.

Ormandy filed his bug report Friday, subject to a 90-day disclosure deadline -- as is the industry standard. Grammarly issued an automatic update Monday to fix the issue.

Ormandy has in recent months examined several vulnerable web browser extensions. Earlier this year, he found a remote code execution flaw in the Cisco WebEx Chrome extension, and a data-stealing bug in the popular LastPass password manager.

A spokesperson for Grammarly did not immediately return a request for comment.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=DATA-BREACHES

|

Scooped by

Gust MEES

|

Zero-Day Sicherheitslücke in Adobe Flash Player - aktiv ausgenützt - Patches noch nicht verfügbar

1. Februar 2018

Beschreibung

Adobe hat bekanntgegeben, dass es aktuell eine kritische Sicherheitslücke in Adobe Flash Player gibt, die auch bereits aktiv ausgenützt wird.

CVE-Nummer: CVE-2018-4878

Es ist noch keine entsprechend gefixte Version verfügbar - Adobe hat eine solche für nächste Woche (beginnend mit 5. Februar 2018) in Aussicht gestellt.

Auswirkungen

Durch Ausnützen dieser Lücke kann ein Angreifer laut Adobe volle Kontrolle über betroffene Systeme übernehmen.

Damit sind alle Daten auf diesen Systemen, sowie alle durch diese erreichbaren (etwa durch Login, VPN etc.) Daten und Systeme gefährdet.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Flash-Player-Vulnerabilities

|

Scooped by

Gust MEES

|

Why go to all the bother of writing ransomware that demands victims pay a Bitcoin ransom? If all you want is cryptocurrency, why not use the infected computers to mine the crypto coins themselves?

That way you don’t have to rely on a human victim buying some Bitcoin, and nervously making their way onto the dark web to make their ransom payment.

According to security researchers at Proofpoint, that’s exactly the reasoning shown by online criminals who are moving from regular ransomware to cryptomining.

A Monero-mining botnet called Smominru is said to have infected 526,000 Windows PCs since May 2017 – mostly in Russia, India, and Taiwan – and is earning millions of dollars for its operators. In fact, the biggest clue that most users will have that their computers may be affected by a cryptominer is if they found the PC is slowing down, its battery running out at a quicker rate, or the fan blowing at full blast. Don’t make the mistake of thinking that this is a victimless crime. If your computers get recruited into a cryptomining botnet like Smominru, it’s your electricity and computer power that is being stolen. Keep your computers up-to-date with security patches, defended with layered security solutions, and your wits about you. Learn more / En savoir plus / mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Coinhive https://www.scoop.it/t/securite-pc-et-internet/?&tag=crypto-currency https://www.scoop.it/t/securite-pc-et-internet/?&tag=cryptojacking

|

Scooped by

Gust MEES

|

Google says that it is getting better than ever at protecting Android users against bad apps and malicious developers.

In fact, in a recent post on the Android Developers blog, the company boasts that it removed a record number of malicious apps from the official Google Play store during 2017.

How many apps did Google remove from its app marketplace after finding they violated Google Play store policies? More than 700,000. That’s an impressive 2000 or so every day, and 70% more than the number of apps removed in 2016.

Furthermore, Google says it is getting better at proactively protecting Android users from the growing menace of mobile malware:

“Not only did we remove more bad apps, we were able to identify and action against them earlier. In fact, 99% of apps with abusive contents were identified and rejected before anyone could install them. This was possible through significant improvements in our ability to detect abuse – such as impersonation, inappropriate content, or malware – through new machine learning models and techniques.”

Furthermore, Google claims it banned more than 100,000 developer accounts controlled by “bad actors” who had attempted to create new accounts and publish yet more malicious apps. Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2014/03/05/often-asked-questions-are-there-cyber-security-dangers-with-apps-and-whats-about-privacy/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=Android

|

Scooped by

Gust MEES

|

Zum heimlichen Krypto-Mining im Browser hat sich jüngst eine neue Masche gesellt: Kriminelle schleusen Open-Source-Mining-Tools auf fremde PCs, um dauerhaft von deren Rechenleistung zu profitieren. Millionen von Nutzern sollen betroffen sein.

Eine aktuelle Malware-Kampagne missbraucht das quelloffene Krypto-Mining-Tool XMRig, um auf fremden Rechnern die Kryptowährung Monero zu scheffeln. Sicherheitsforscher von Palo Alto Networks beobachten die auf Windows-Systeme abzielende Schadcode-Verbreitung bereits seit über vier Monaten. Ihren Auswertungen zufolge sollen weltweit mindestens 15 Millionen Rechner mit der Mining-Malware infiziert sein – über 6.5 Millionen davon stehen in Thailand, Vietnam und Ägypten.

Anders als frühere Kryptomining-Kampagnen, die auf JavaScript-Code im Browser setzen, nistet sich der Schadcode im aktuellen Fall dauerhaft auf den Rechnern ein – der Mining-Prozess ist damit zeitlich nicht mehr auf das Surfen im Internet beschränkt. Die Malware nutzt zwei Visual-Basic-Skripte (VBS), die zunächst ermitteln, ob es sich beim Betriebssystem des Zielrechners um eine 32- oder 64-Bit-Windows-Version handelt. Anschließend laden sie aus dem Internet die geeignete XMRig-Version nach, starten diese und beginnen mit dem heimlichen Mining. Die Erträge fließen in die digitalen Geldbeutel der Malware-Macher. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Crypto+Mining https://www.scoop.it/t/securite-pc-et-internet/?&tag=crypto-currency

|

Scooped by

Gust MEES

|

Sicherheitsforscher warnen vor mehreren mit Schadcode verseuchten Spiele-Apps im offiziellen App Store von Google.

Offensichtlich haben die Sicherheitsmechanismen von Google Play versagt und 27 mit Schadcode verseuchte Spiele-Apps durchgelassen. Sicherheitsforschern von Dr. Web zufolge weisen die Apps insgesamt 4,5 Millionen Downloads auf.

In ihrer Warnung listen sie die Namen der Apps auf. Stichproben zeigen, dass ein Großteil bereits nicht mehr verfügbar ist. Wer davon Apps installiert hat, sollte diese schleunigst löschen.

SDK Wurzel des Bösen

Alle Apps wurden mit dem Ya Ya Yun SDK erstellt, das neben legitimen Funktionen eben auch Trojaner-Module mitbringt. Diese sollen nach dem ersten Start einer App vom Opfer unbemerkt Code herunterladen, der im Hintergrund heimlich Webseiten öffnet und auf Werbebanner klickt. Neben dem Klickbetrug könnten die Entwickler des SDKs wahrscheinlich noch weitere Angriffsmodule bereitstellen, vermuten die Sicherheitsforscher.

Unklar ist derzeit, ob die App-Entwickler die Trojaner-Module bewusst eingebaut haben oder ob letztlich die Macher des Ya Ya Yun SDK abkassieren. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Google-Play

|

Scooped by

Gust MEES

|

Mit dem Patch auf Version 52.6 behebt Mozilla einige schwerwiegende Fehler in seinem beliebten E-Mail-Client Thunderbird. Darunter befinden sich auch kritische Sicherheitslücken befinden, die gestopft wurden. Nutzer sollten schnell aktualisieren. CHIP hat die neueste Version der kostenlosen Software für Windows, macOS und Linux zum Download. Im Video zeigen wir Ihnen, wie Sie Thunderbird aktualisieren. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Thunderbird-Update

|

|

Scooped by

Gust MEES

|

Geleistete Lösegeldzahlungen sind nur die Spitze des Eisbergs und nehmen sich im Vergleich zu den übrigen (Folge-)Kosten einer Infektion eher gering aus. Die eigentlichen Schadenssummen umfassen auch andere Kosten:

Datenverlust

Ausfallzeiten

Ersatz / Neuaufsetzen von Infrastruktur

Produktivität

Kosten für IT-Forensik

Reputationsschäden

Leib und Leben - gerade in Fällen, in denen Krankenhäuser und Pflegeeinrichtungen betroffen sind.

Nach einer Studie von CyberSecurity Ventures, einem der weltweit führenden Forschungsunternehmen der Internetwirtschaft, wird sich die gesamte weltweite Schadenssumme für das Jahr 2017 schätzungsweise um oder über fünf Millarden Dollar bewegen. Das bedeutet einen Anstieg um das fünffache der Schadenssumme von 2016. Experten prognostizieren hier einen weiteren Anstieg bis auf das 15-fache innerhalb der kommenden zwei Jahre: Um 2019 herum könnten es Schäden in Höhe von über 11.5 Milliarden Dollar sein.

Werfen wir einen Blick auf die prominentesten Vertreter der Gattung Ransomware und darauf, wie solche astronomischen Schadenssummen zustande kommen. Die nachfolgende Tabelle enthält Hinweise auf ein bestimmtes Verhaltensmuster, nach dem sich Malware-Autoren zunehmen auf Wirtschaftszweige kontentrieren, in denen die Absicherung wichtiger Kundendaten einen hohen Stellenwert hat.

Die Tatsache, dass Lösegelder gezahlt werden und dass hier massive Imageschäden angerichtet werden, unterstreicht, dass diese Strategie Wirkung zeigt. Petna bildet hier eine Ausnahme, da dieser Schädling nie dazu gefdacht war, Profit zu generieren. Stattdessen war Petnas Ziel, betroffene Betriebe lahmzulegen. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=RANSOMWARE

|

Scooped by

Gust MEES

|

Découverts par l'équipe de sécurité de Google les détails techniques de la faille ont été rendus publics mais le patch pour la corriger n'est pas encore prêt.

Une nouvelle faille de sécurité a été découverte dans le navigateur Edge et Microsoft en a été informé l'année dernière. Toutefois les développeurs Microsoft ont trop tardé à mettre en place un correctif pour corriger le problème.

L'équipe de chercheurs en sécurité de Google Project Zero suit une procédure bien particulière lorsqu'une faille est découverte dans un logiciel. Il informe tout d'abord l'éditeur sans divulguer la faille publiquement pour que celui-ci ait le temps de la corriger. Après un certain délai, que le correctif soit disponible ou non, la faille est rendue publique. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Browsers

|

Scooped by

Gust MEES

|

Quantum bits are the basic units of information in quantum computing, a new type of computer in which particles like electrons or photons can be utilized to process information, with both “sides” (polarizations) acting as a positive or negative (i.e. the zeros and ones of traditional computer processing) alternatively or at the same time.

According to experts, quantum computers will be able to create breakthroughs in many of the most complicated data processing problems, leading to the development of new medicines, building molecular structures and doing analysis going far beyond the capabilities of today’s binary computers.

The elements of quantum computing have been around for decades, but it’s only in the past few years that a commercial computer that could be called “quantum” has been built by a company called D-Wave. Announced in January, the D-Wave 2000Q can “solve larger problems than was previously possible, with faster performance, providing a big step toward production applications in optimization, cybersecurity, machine learning and sampling.”

IBM recently announced that it had gone even further — and that it expected that by the end of 2017 it would be able to commercialize quantum computing with a 50-qubit processor prototype, as well as provide online access to 20-qubit processors. IBM’s announcement followed the September Microsoft announcement of a new quantum computing programming language and stable topological qubit technology that can be used to scale up the number of qubits.

Taking advantage of the physical “spin” of quantum elements, a quantum computer will be able to process simultaneously the same data in different ways, enabling it to make projections and analyses much more quickly and efficiently than is now possible. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/21st-century-innovative-technologies-and-developments/?&tag=Quantum-Computing https://www.scoop.it/t/securite-pc-et-internet/?&tag=Quantum

|

Scooped by

Gust MEES

|

La mise à jour Flash Player est au rendez-vous prévu afin de corriger une vulnérabilité exploitée dans des attaques. Un exploit qui pourrait être nord-coréen. Adobe en profite pour corriger une autre faille critique.

Comme promis la semaine dernière, Adobe publie une mise à jour de sécurité pour Flash Player afin de corriger la vulnérabilité CVE-2018-4878 qui est exploitée dans des attaques ciblées visant des utilisateurs Windows.

L'exploitation s'appuie sur des documents Office avec du contenu Flash malveillant. Un objet ActiveX (un fichier SWF) est intégré dans le document et contient l'exploit Flash. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Flash-Player-Vulnerabilities

|

Scooped by

Gust MEES

|

Swiss telecoms giant Swisscom has admitted that it suffered a serious security breach in the autumn of 2017 that saw the theft of contact details of approximately 800,000 customers – most of whom were mobile subscribers.

Data exposed during the breach included:

Customers’ first and last names

Customers’ home addresses

Customers’ dates of birth

Customers’ telephone numbers

Interestingly, in a press release, Swisscom pointed a finger of blame at an unnamed third-party sales partner who had been granted “limited access” to the data in order that they could identify and advise customers approaching contract renewal.

That sales partner, Swisscom says, suffered its own security breach – somehow allowing its access keys to Swisscom to fall into criminal hands.

A routine check of Swisscom’s operational activities uncovered the unauthorised data access, and the offending partner’s access rights revoked.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=DATA-BREACHES

|

Scooped by

Gust MEES

|

Have you watched a YouTube video lately in a country where English is widely used?

If so, we’re willing to bet that you’ve seen an advert for Grammarly, an online spelling and grammar checker.

In fact, we’ll suggest you’ve seen the Grammarly ad many times, perhaps even very many times – we certainly have.

The ads seem to be working, with the product currently closing in on 1,000,000 installs in Firefox, and already claiming more than 10,000,000 in Chrome.

As the product pitch in the Firefox add-on store explains:

Once you register your new account, you will start to receive weekly emails with personalized insights and performance stats (one of our most popular new features). Working on a large project, an essay, or a blog post? No sweat. You can create and store all of your documents in your new online editor.

In other words, your Grammarly account ends up knowing a lot about you, and holding copies of a lot of what you’ve written.

A security hole in Grammarly could therefore tell crooks much more about you than you’d like them to know. Learn more / En savoir plus / Mehr erfahren. https://www.scoop.it/t/securite-pc-et-internet/?&tag=Grammarly

|

Scooped by

Gust MEES

|

Sicherheitsexperten von Proofpoint untersuchten das Mining-Botnet Smominru, das auf mehr als 500.000 Windows-Maschinen die Kryptowährung Minero schürft.

Nach Erkenntnissen von Sicherheitsexperten der Firma Proofpoint missbrauchen Kriminelle die Rechenleistung von mehr als einer halben Million Windows-Systemen, um die Kryptowährung Minero zu "schürfen". Laut Proofpoint handelt es sich bei den befallenen Maschinen vor allem um Windows-Server, von denen viele in Russland, Indien, Taiwan und der Ukraine laufen. Im Beobachtungszeitraum von Mai 2017 bis Januar 2018 hätten die Angreifer Mineros im Wert von rund 3,6 Millionen US-Dollar ergattert.

Server unbrauchbar

Auf den Stromkosten bleiben die Geschädigten sitzen, außerdem vermuten die Sicherheitsforscher, dass viele der befallenen Server wegen der zusätzlichen Rechenlast nur noch eingeschränkt funktionieren. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=crypto-currency https://www.scoop.it/t/securite-pc-et-internet/?&tag=cryptojacking

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Ransomware has caused little more than heartache and disruption for the enterprise and consumers alike, but it may soon lose its lucrative appeal in favor of cryptocurrency miners.

Over the last few years, ransomware, which targets systems, encrypts files, and demands a blackmail payment in return for a potential decryption key, has hit the spotlight time and time again.

The UK's National Health Service (NHS), major shipping companies, utilities, private businesses, and consumers at large have all fallen prey to variants including Petya, WannaCry, GoldenEye, and CryptoLocker.

This type of malware capitalizes on unpatched PCs, legacy operating systems, and vulnerabilities both old and new.

However, according to Cisco Talos researchers, cryptocurrency miners may soon take the top spot as a way for fraudsters to generate income. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Coinhive https://www.scoop.it/t/securite-pc-et-internet/?&tag=crypto-currency https://www.scoop.it/t/securite-pc-et-internet/?&tag=cryptojacking

|

Scooped by

Gust MEES

|

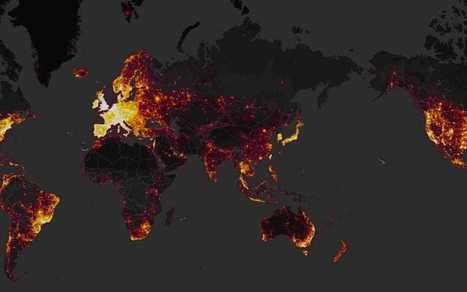

A secretive special air service base has been inadvertently revealed by a fitness app that has created a heatmap of running routes around the country.

A SAS base in Hereford, along with a nuclear deterrent naval base and the government's spy agency GCHQ has been placed on a heatmap of Strava's customers, including the profiles of several people who regularly run to-and-from the highly sensitive buildings.

The buildings appear on a global, interactive map created by Strava, which is an app that allows users to track cycling or running speeds and distances and share them with friends. But unbeknown to many of its users, Strava has used their location data to in a worldwide heatmap including three trillion coordinates, titled "Where We Play".

"When sensitive sites, such as the GCHQ, are quite literally highlighted by GPS activity, it raises concern not only for the individual connected to the device, but the institution as a whole. The UK’s security services must be hyper-aware of what they’re sharing – regardless of what may be labelled as ‘excluded’ within the device. If a device or application has the capability to share location in any respect, it signifies a breach in security protocols."

Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/11/05/naivety-in-the-digital-age/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=wearables

|

Scooped by

Gust MEES

|

Fitnesstracker Strava verrät Lage von Militärstützpunkten

Strava ist der Hersteller einer Fitnesstracking-App, die via GPS von Smartphones verfolgt, wann und wo ein Benutzer trainiert. Ziel ist eine Art soziales Netzwerk für Sportler. Damit können jedoch auch militärische Geheimnisse verraten werden.

Die Website Strava hat im November 2017 eine sogenannte Heat Map veröffentlicht, welche die Aktivitäten ihrer Nutzer aus der ganzen Welt zeigt. Dabei wurden über eine Milliarde Aktivitäten erfasst. Die Karte zeigt, wie häufig Menschen an bestimmten Punkten der Erde trainieren und ihre Daten mit Strava teilen. Ein Analytiker weist nun darauf hin, dass die Karte es ermöglichen könnte, Standorte von Militärstützpunkten und die Routinen des Personals zu identifizieren. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=wearables

|

Scooped by

Gust MEES

|

TOKYO (Reuters) - Coincheck, a major cryptocurrency trading exchange in Tokyo, has been hacked into and has lost about 58 billion yen ($534 million) worth of virtual money, national broadcaster NHK reported on Friday. Coincheck posted on its website on Friday afternoon that it had suspended withdrawals of almost all cryptocurrencies. The exchange has already reported the incident to the police and to Japan’s Financial Services Agency, NHK said. In 2014, Tokyo-based Mt. Gox, which once handled 80 percent of the world’s bitcoin trades, filed for bankruptcy after losing some 850,000 bitcoins - then worth around half a billion U.S. dollars - and $28 million in cash from its bank accounts. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=crypto-currency

|

Your new post is loading...

Your new post is loading...

Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/t/securite-pc-et-internet/?&tag=Linux