Your new post is loading...

Your new post is loading...

Trend Micro, leader mondial des solutions et logiciels de sécurité, annonce sa collaboration avec INTERPOL dans le cadre de la lutte mondiale contre la cybercriminalité. Il sera par ailleurs le seul éditeur à participer au Forum international « Technology Against Crime » (TAC) qui se tiendra les 8 et 9 juillet prochains à Lyon, sous le patronage d’INTERPOL et du Ministère de l’Intérieur français.

Une fois encore, la NDH reviens avec cette 11ème édition, avec au menu toujours plus de conférences de qualité, d’ateliers déments ainsi qu’un bon paquet de fun ! Découvrez dès maintenant le teaser vidéo de l’évènement français tant attendu !

Vous pouvez aussi voir les autres vidéos sur la page YouTube de HackerzVoice. A J-30 de la 11ème édition de la Nuit Du Hack qui se tiendra du 22 au 23 juin 2013 au centre de congrès de Disneyland Paris, tout se met en place. 250 places restantes ! Si vous n’avez pas la vôtre, c’est maintenant ou jamais : https://www.nuitduhack.com/inscription. Les workshops, il y en a 15, sont en ligne sur http://nuitduhack.com/workshops. Au programme, 12 conférences : https://nuitduhack.com/talks et 4 challenges : https://nuitduhack.com/challenges-nuit-du-hack. Bonne lecture et à bientôt le 22 juin !

Tout le monde connaît maintenant les fameux QR-Codes, que l’on croise un peu partout, tant sur le Web que dans la rue ou les magazines. Ils sont pratiques et lisible avec plein de matériel différent. Mais quid de la sécurité de ce système ? Un internaute s’est penché dessus…

Vous qui avez un smartphone ou une tablette, vous avez surement dû utiliser un QR-Code, qui permet de stocker toutes sortes d’informations. Un internaute connu sous le pseudonyme de Shirobi a contacté UnderNews après avoir fait une petite découverte et un PoC (Proof-of-Concept, ndlr). Résultat, il a forgé un QR-Code qui, une fois décodé et lu, génère une faille de type XSS du côté de l’utilisateur ! Pas mal, il fallait y penser. Il a donc généré le QR-Code puis il a utilisé un service en ligne comme tant d’autre afin de le décoder. Et là surprise une belle alerte JavaScript s’affiche à l’écran ! Pour ceux qui veulent tenter l’expérience, commencez par vous procurer le QR-Code via cette URL ou ci-dessous puis allez le décoder sur le site Esponce. « XSSED BY SHIROBI » s’affiche à l’écran. Cela est bien sûr compromettant dans le cadre de certaines manipulations. Des applications non protégées et/ou mal développées pourraient permettre ce genre d’exécution de code. Code qui peut bien entendu s’avérer bien plus malveillant que ce simple message ! UnderNews en profite aussi pour suggérer un autre moyen de détournement qu’un pirate pourrait utiliser (et cela s’est déjà vu à Paris ). Un pirate peut forger un QR-Code contenant une URL renvoyant vers un site infecté et créé pour propager un malware via Drive-by-Download par exemple. Il va ensuite chercher des publicités par exemple utilisant les QR-Codes et coller le sien discrètement par dessus l’original. Facile, rapide et tous ceux qui liront le code pourront être potentiellement victime d’une infection de leur système. Réfléchissez donc à deux fois avant de scanner des QR-Codes à tout va !

Comme il l’avait laissé entendre la semaine dernière, Microsoft va mettre en place une politique de sécurité de double authentification sur chacun de ses services comme Outlook.com, Windows Phone, Xbox, etc.

Des cybercriminels utilisent le service populaire de prise de notes Evernote en tant que serveur de commande et de contrôle pour donner des ordres à des malwares installés sur des ordinateurs infectés pour former un réseau de zombies.

TrendMicro a découvert un malware détecté comme « BKDR_VERNOT.A » qui, une fois exécuté essaie de communiquer avec un serveur de commande et de contrôle (C&C server) à l’aide du service Evernote. Plutôt originale comme utilisation vous ne trouvez pas ?

L’un des plus important forum BlackMarket actuel, Darkode, aurait été infiltré. La base de données serait dans les mains d’un hacktiviste francophone. Xylit0l a t-il réussi l’impossible en infiltrant cette véritable forteresse ?

Voila qui est insolite ! Le pirate français XIIV du groupe Unkn0wn a présenté et exploité une faille XSS sur un sous domaine du site army.mil. Après les universités, america.gov et senat.gov, voici son nouvel exploit ! La vulnérabilité se base sur un faille XSS qui permet d’exécuter du code JavaScript et HTML au sein du site officiel army.mil. Le moteur de recherche est exploité et des messages JS sont exécutés. Le jeu TETRIS est inclu via une iFrame externe hébergé à l’adresse http://www.unkn0wns.tk/tetris.

Des pirates informatiques islamistes ont détourné la page Facebook du mouvement féministe Femen Tunisie et remplacé les photos par des sourates du Coran.

Depuis quelques jours, la Tunisie a vu l’arrivée du groupe Femen, le mouvement féministe né en Ukraine voici cinq ans et qui se développe un peu partout dans le monde. A l’instar de ses homologues étrangers, la page Facebook des Femen Tunisiennes affirme clairement la couleur : notre Dieu est une femme, notre mission est de protester, nos armes sont nos seins nus. Tout ceci a commencé voici quelques jours lorsqu’une jeune étudiante de 19 ans, prénommée Amina, a posé seins nus (mais floutés pour ne pas contrevenir à la « politique » Facebook) en inscrivant sur son corps le message suivant : « mon corps m’appartient, il ne représente l’honneur de personne ». Après Amina, qui a été invitée sur la chaîne de télévision Ettounisia TV, une autre jeune femme, prénommée Meryem, a rejoint la première et pose dans le même appareil avec le même message. La FanPage ouverte le 1er mars compte déjà 5132 j’aime.

Alerte phishing – Des mails concernant une fausse alerte de sécurité sont actuellement envoyés en masse dans le but de piéger les clients du Crédit Mutuel. Le mail évoque un problème de sécurité sur votre compte client : des tentatives de connexion suspectes ont entraîné une limitation du compte. Pour résoudre le problème, il est demandé de mettre à jour nos informations personnelles (et confidentielles) en cliquant sur un lien présent dans le mail. Ce dernier est envoyé à partir du mail (un faux bien entendu) Credit.Mutuel@securite.fr. Bien entendu, il s’agit d’un faux. Le lien pointe vers un domaine « tampon » intermédiaire (amagrh.org/cm.php) qui lui-même redirige vers un espace Web compromis sur lequel a été installé un kit de phishing Crédit Mutuel.

L’éditeur de solutions de sécurité Bitdefender partage son expertise à l’occasion du premier partenariat public-privé au monde destiné à lutter contre le cyber-crime. Bitdefender est devenu partenaire du programme IMPACT (International Multilateral Partnership Against Cyber Threats – Partenariat multilatéral international contre les cyber-menaces), de l’agence exécutive de l’Union Internationale des Télécommunications (ITU) contre la cyber-criminalité, institution spécialisée des Nations Unies.

La situation d’Hadopi n’est pas très clair et les rumeurs prônant sa disparition vont bon train. En attendant, l’Hadopi a présenté son ultime rapport sur les moyens de lutte contre le téléchargement et le streaming illicites. Son but principal est d’impliquer tous les acteurs d’Internet, explications. Impossible de prendre un internaute en flagrant délit. Du coup, l’Hadopi préconise l’implication des acteurs majeurs tels que les hébergeurs, les moteurs de recherches, les régies publicitaires, les moyens de rétribution des pirates et même les FAI. Couper les vivres des pirates C’est le but ultime de l’Hadopi qui ressort clairement dans ce rapport. Les intermédiaires de paiement tel que PayPal (l’un des plus accessible juridiquement), jouent un rôle dans la rétribution des administrateurs de sites dédiés au streaming et au téléchargement (direct ou P2P), via les dons des utilisateurs ou les règlements des revenus publicitaires. Empêcher les pirates de toucher de l’argent (des sommes colossales pour les gros sites ayant pignon sur rue), serait LE moyen de décourager tout le monde et de détruire le business du téléchargement illicite… A voir si les administrateurs ne trouvent pas d’autres moyens de contourner cela !

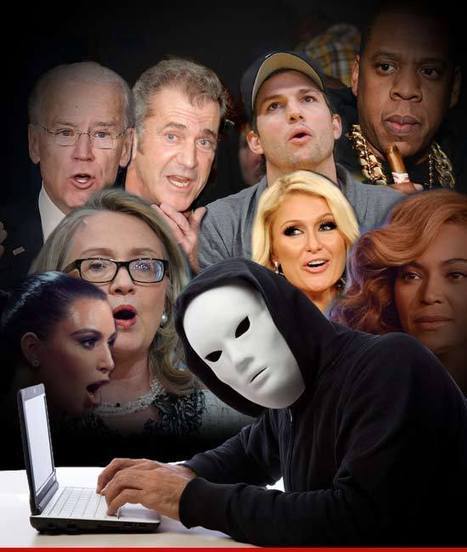

Suite à la publication en ligne des numéros de sécurité sociale et autres données financières sensibles appartenant à des personnalités américaines, les trois principales agences d’évaluation du crédit expliquent avoir découvert des possibles intrusions pirates dans leurs systèmes. Michelle Obama, Hillary Clinton, Kim Kardashian, Beyonce ou encore le directeur du FBI… Dix-sept personnalités américaines ont vu leurs données personnelles publiées sur un site Internet à l’effigie de la série Dexter. La divulgation d’informations confidentielles, bien qu’inconfortable pour les victimes, est courant dans le milieu de la cybercriminalité, données qui se négocient à bon prix sur des espaces numériques spécialisés et sécurisés.

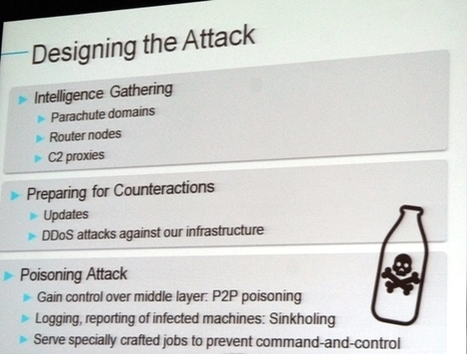

Durant l’une des sessions de la Conférence RSA et avec l’autorisation du FBI, les participants ont pu découvrir comment il était possible de faire « tomber » un botnet puis de suivre l’évolution de la partie en direct.

|

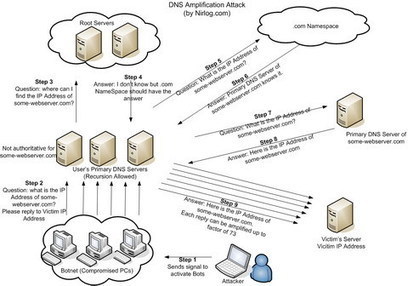

RageBooter est un site Web qui peut être décrit comme une location de DDoS qui est parfaitement légitime, selon le propriétaire. Les sites malveillants qui offrent des services d’attaques en ligne s’affichent rarement sur Internet, mais ceux étant financés par les autorités… c’est une autre histoire. Ragebooter, est l’un des nombreux sites qui accepte les paiements par PayPal afin d’inonder les sites cibles d’un fort trafic indésirable, afin de causer la surcharge des serveurs et d’empêcher leur accès depuis Internet. Le service utilise une technique connue et ayant déjà fait ses preuves : l’attaque par réflexion DNS. Utilisée de maintes fois, notamment dans l’énorme cyber-attaque qui a visé SpamHauss, elle s’appuie sur les serveurs résolveurs DNS non protégés et accessibles publiquement.

Bitdefender Clueful pour Android offre à l’utilisateur un outil de contrôle et d’analyse de ses applications, lui permettant ainsi de savoir quelles sont celles qui utilisent son smartphone ou sa tablette et lisent ses messages sans sa permission explicite. Clueful permet aussi à l’utilisateur de savoir quelles applications affichent de la publicité intrusive, accèdent à ses photos, transmettent ses mots de passe sur Internet, téléchargent son calendrier, interrompent ses appels par des publicités audio, envoient des emails de spams à ses contacts et plus encore.

La saison des impôts et des déclarations de revenus est ouverte, l’occasion est trop belle pour les « phishers » : méfiez-vous des faux mails estampillés « Direction générale des finances publiques », notamment s’ils vous demandent votre numéro de carte bancaire.

Les campagnes d’hameçonnage, reposant sur de faux courriels d’institutions ou d’opérateurs en vue d’arnaquer les particuliers, se renouvellent en permanence. Mais elles reposent souvent sur une actualité, afin de paraître plus crédibles, plus légitimes, et donc plus rentables (ex : après le tsunami au Japon, lors des premiers avertissements Hadopi, etc.). Il n’est donc pas surprenant que, chaque année, de la fin-avril à la mi-juin, les phishers profitent de la déclaration annuelle des revenus, qui concerne tous les citoyens.

près les violentes cyberattaques qui ont perturbé le réseau Internet Européen en visant notamment Spamhaus, l’US CERT a décidé d’alerter face aux risques que représente la non-sécurisation des infrastructures DNS. Place aux « DNS Amplification Attacks » ! Qu’est ce qu’une attaque par réflexion et/ou amplification de DNS ? C’est une forme populaire d’attaque de type déni de service distribué (DDoS) qui repose sur l’utilisation de serveurs DNS ouverts, et donc accessibles à tous. Une mauvaise configuration DNS est au cœur des attaques DDoS massives de la semaine dernière. Le gouvernement américain donne des conseils sur la façon de résoudre le problème.

Un nouveau trojan bancaire a émergé de l’underground et menace les terminaux de paiement dans le monde entier. Le malware est nommé vSkimmer Botnet et provient de Russie d’après les dires de McAfee. L’expert en sécurité Chintan Shah a écrit sur un blog qu’il a découvert, lors de la surveillance d’un forum underground russe, une discussion à propos d’un cheval de Troie disponible à la vente qui est capable de dérober des informations de carte de crédit à partir de n’importe quelle machine sous Windows, y compris lors des transactions financières et des paiements par carte de crédit en ligne.

Exclusivité UnderNews – Le Senat d’United States, son grand dôme, sa magnifique architecture & surtout sa magnifique faille de sécurité ! Une énième action de la Team française Unkn0wn, qui semblent résolument décidés à faire parler d’eux ! Découvrez leur expérience insolite de diffusion d’un malware via le site officiel du Sénat américain. Le pirate explique que le site contient une faille de redirection : l’exploitation de cette dernière à pour but de rediriger l’internaute vers une page souhaitée. Cette fois ce n’est pas un phishing comme on à l’habitude de voir, mais un malware. Le Senat est un site très visité, rien de tel pour lancer une énorme infection virale ! Quand un visiteur se rendra sur la page piégée, il sera infecté.

Nedel, un pirate marocain est passé sur une multitude de sites Web d’établissements scolaires français. Les sites ont tous été modifiés (défacés) et un message « Freedom to Palestine » est affiché sur les pages d’accueil. La liste est longue ! Parmi les cibles, de nombreux établissements privés comme le lycée privée de Dunkerque (Notre-Dame des Dunes) ; Sacré Cœur d’Halluin, Frevent ; St Odile de Lambersart ; ainsi que des lycées et collèges de Neuville en Ferrain, Berck, Saint-Omer, Bailleul, Lesquin mais aussi l’association Diocésaine d’Arras. « J’ai eu un accès total au serveur, aucune sécurité. Je n’ai pas touché au site scolinfo (fameux site où l’on peut consulter ses notes, devoirs etc…) car je ne voulais pas prendre de risque en attaquant ce site« , explique le pirate.

Le fondateur de Wikileaks fait la promotion de son livre et du film qui lui est consacré. Dans l’un des entretiens qu’il a donné, ce fervent de Malraux revient sur ses relations avec la France.

L’année 2013 va-t-elle être celle de Wikileaks et de son fondateur Julien Assange ? Au grand dam des États qu’il attaque, il y a de grandes chances. Il y a d’abord son livre (« Menaces sur nos libertés, comment Internet nous espionne, comment résister », aux éditions Robert Laffont) qui révèle la manière dont les citoyens des planètes sont surveillés sur la toile. Ensuite, le 24 mai, le film « We Steal Secret » sortira dans les salles américaines. Pour l’Europe, aucune date n’a été donnée à ce jour. Devant cette actualité, Julien Assange, qui est toujours cloitré à Londres dans l’ambassade de l’Équateur depuis huit mois, s’exprime enfin. Après « Le Petit Journal » de CanalPlus, c’est au tour du Pont de recueillir ses propos. Il y évoque entre autres comment la France a réagi à son action. S’il confirme que les autorités françaises ont cherché à lui mettre des bâtons dans les roues, il révèle comment des Français lui ont apporté son soutien.

Voici un livre qui ravira les passionnés parmi nos lecteurs. La rédaction d’UnderNews l’a en main et il est très instructif. Il est écrit par Misha Glenny, ancien journaliste du Guardian et de la BBC, l’un des meilleurs journalistes d’investigation. Il porte le titre évocateur « Cyber arnaque: Comment les hackers piratent vos cartes bancaires ». Il nous plonge dans l’univers caché du Web underground et offre un voyage dans les entrailles de la mafia en ligne. Un point positif : il ne se base que sur des évènements relativement récents (années 2000). A mis-chemin entre roman et reportage, la culture Internet est bien présente et encrée dans chaque page de l’ouvrage, les geeks et autres passionnés de sécurité informatique adoreront ! « Que connaissons-nous du monde des hackers ? Pas grand-chose. Personne n’est capable de faire la différence parmi les hackers entre WikiLeaks, l’armée américaine ou l’Armée populaire de libération, les syndicats du crime ou les simples curieux. » déclare l’auteur Misha Glenny.

Le BitCoin n’est plus à présenter. Cette monnaie virtuelle qui ne dépend d’aucune banque centrale ou autorité, n’en finit pas de prendre de la valeur. Il atteint aujourd’hui le seuil record de 37 € !

Comme il est de plus en plus accepté en tant que moyen de paiement – par exemple tout dernièrement par Mega et WordPress -, son cours est passé de 20 e à près de 40 € en quasiment une semaine ! Les BitCoins sont pourtant encore difficile à manipuler : il faut les acheter, en euros sur Internet (via des plateformes spécialisées), puis se familiariser avec leur fonctionnement, qui repose sur des principes cryptographiques complexes. Pour plus de renseignements et pour voir en direct les taux d’échanges de la monnaie, vous pouvez aller sur le portail français bitcoin.fr. A noter que c’est aussi une aubaine pour les cybercriminels, qui voient à travers le BitCoin un nouveau moyen de blanchir l’argent provenant du carding et de la vente de programmes malveillants.

Depuis quelques jours une mystérieuse société du nom de D.L.C. Group Inc propose un salaire de 3 000 euros par mois. Se serait bien si ce n’était pas pour des activés illégales… Une vague de recrutements de mules numériques est en cours, depuis quelques jours, sur la toile Francophone. Des escrocs du web, qui signent sous le nom de « Société D.L.C. Group Inc« , annoncent des postes à pourvoir, à partir de votre salon, pour un salaire de départ de 3 000 € (puis 5 000 à 7 000 € promis ensuite).

L’Iran a passé des années à repousser les cyberattaques, y compris en bloquant l’accès de leur propre intranet au reste du monde extérieur. Mais beaucoup d’Iraniens se servait de réseaux privés virtuels (VPN), qui assure des liaisons cryptées directement à des réseaux privés basés à l’étranger, d’accéder à des sites tels que YouTube et Facebook après avoir contourné filtre Internet du pays.

|

Your new post is loading...

Your new post is loading...