Nous republions ici une traduction réalisée par des courageux bénévoles d'un article sur la surveillance des métadonnées du site de l'association néerlandaise Bits of Freedom.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

Current selected tag: 'Smartphone'. Clear

Quelques conseils pour limiter la transmission de données personnelles sur votre smartphone Androïd LOLLIPOP 5.0 ou sur votre iphone équipé du système d’exploitation IOS 8.

Même le gyroscope, ce senseur chargé d'orienter l'écran des smartphones en fonction de leur position, peut servir à espionner les discussions qui se tiennent autour de l'appareil. Et ce n'est pas tout : il rapporte les moindres faits et gestes de son utilisateur, rend ce dernier addict, et lui cause des accidents. Read more at http://www.atlantico.fr/decryptage/surveillance-piratage-addiction-pourquoi-portables-sont-en-train-devenir-nos-pires-ennemis-jeremie-zimmermann-laurent-gerbaud-1712143.html#lv1bABw5fHx5mHqs.99

La start-up Yousign, retenue dans le cadre du concours des « 101 projets » créé par Xavier Niel, Jacques-Antoine Granjon et Marc Simoncini, a lancé la V2 de son service de signature et d'archivage électronique. Une interface optimisée pour les smartphones et les tablettes a notamment été mise au point aux côtés de nouvelles fonctionnalités.

Les articles présentant alternatives et techniques pour se rendre anonyme sur Internet ont fleuri cet été après les révélations d’Edward Snowden sur les programmes de surveillance de la NSA. Une fois son ordinateur protégé, on serait tenté de se sentir enfin en sécurité, quitte à en oublier – étrange schizophrénie – que nous transportons (presque) tous un mouchard encore plus performant que notre ordi : le smartphone.

Notre smartphone espionnerait-il tous nos faits et gestes ? C'est la question que se sont conjointement posés la Commission nationale de l'informatique et des libertés (CNIL) et l'Institut national de recherche en informatique et en automatique (Inria). Ces institutions se sont attelées à la tâche ardue de découvrir dans quelle mesure nos téléphones mobiles multimédias, devenus de pour certains de leurs propriétaires de véritables doudous, portaient atteinte à notre vie privée. Comme le précise l'étude rendue public mardi 9 avril par les deux centres, "le smartphone est un véritable hub de notre vie digitale". Il sert à stocker toutes sortes d'informations sur notre vie privée : compte en banque, photos, adresse, carnet de contacts...Il permet même de se géolocaliser grâce à Internet et donc d'envoyer en permanence des informations sur notre position.

Smartphone, Smart City, Smart Grid, Smart Car, le smart est partout dans un quotidien que l'on nous promet toujours plus intelligent. Le philosophe Michel Puech définit par dix "valeurs associées" ce mot devenu concept.

Si depuis des années nos ordinateurs peuvent être contrôlés à distance pour participer à des attaques DDoS, ce sera prochainement au tour de nos smartphones de devenir des "zombies" à la solde des hackers. Comment et pourquoi ? Les botnets sont des malwares qui infectent nos ordinateurs : ils sont souvent très discrets, et ne s'activent que ponctuellement, à la demande de hackers, pour coordonner des attaques DDoS ciblées (ex : contre PayPal). Les hackers disposent ainsi d'une véritable armée d'ordinateurs "zombies", prêts à coopérer malgré eux à des cyber-attaques. Ce phénomène existe depuis quelques années, mais pourrait bien évoluer dans un avenir proche, notamment en mobilisant nos smartphones.

l’occasion l’évènement ROOMn à Deauville nous évoquions la question de la fraude dans le cadre du commerce et du paiement sur mobile (m-commerce et m-paiement). Nos invités étaient Diane Mullenex, avocate spécialisée dans la IT, le e-commerce et le jeu en ligne (Ichay & Mullenex Avocats), et Willy Dubost, Directeur du département systèmes et moyens de paiement à la Fédération Bancaire Française. Aborder spécifiquement le commerce et le paiement mobile n’est pas anecdotique. Les marchands doivent s’y préparer dès à présent. Selon IDC, il y aura 15 millions de PC en moins dans les quatre prochaines années mais 91 millions d’utilisateurs de mobiles supplémentaires. Et Gartner prévoit que dès l’année prochaine 12% des transactions de e-commerce seront réalisées depuis un mobile.

Le consortium Fairsearch, qui rassemble notamment Microsoft et Nokia, a demandé à la Commission Européenne d'étendre ses investigations antitrust aux abus de position dominante que pratiquerait Google avec son système Android, qui équipe près de trois smartphones sur quatre vendus actuellement.

Si vous avez un téléphone qui tourne sous BlackBerry OS10 (comme le Z10), méfiez-vous, car celui-ci pourrait être un peu trop bavard. En effet, dans l'OS, il y a une fonctionnalité qui permet de partager automatiquement avec vos contacts BlackBerry Messenger, les chansons que vous écoutez. Le truc inutile qui ne sert qu'à spammer son monde, mais bon... ça doit être hype. Grâce à cela, vos amis peuvent savoir ce que vous appréciez comme musique. C'est cool (ou pas), mais ce qui est certain c'est que le lecteur audio/vidéo qui partage cela en raconte, un peu trop. Si vous utilisez des sites de streaming vidéo, ce player partagera aussi le nom du site sur lequel vous matez ces vidéos...

Les magasins dans lesquels vous entrez peuvent en apprendre sur vous et sur leur propre optimisation dès lors que vous avez un smartphone, même sans vous en servir. C’est une pratique bien connue: les détaillants en ligne suivent vos habitudes de navigation sur leur site pour pouvoir mettre en avant des produits basés sur vos préférences. Toutefois, ils vous traquent aussi de plus en plus lorsque vous vous trouvez dans leurs magasins physiques.

Deux éditeurs de solutions mobiles de sécurité, Lookout et Bkav Mobile Security, ont publié des correctifs temporaires qui colmatent une faille liée au déverrouillage de l'écran des Galaxy S3, S3 Mini et Note 2 sous Android. |

Le Turing Phone est très attendu par certains, étant conçu par Turing Robotic Industries et annoncé depuis avril dernier, il a pour objectif principal d’être ultra-sécurisé, voir même « anti-NSA ». Il sortira officiellement le 18 décembre.

De passage au CSA pour évoquer l'audiovisuel public, le président de la République François Hollande s'est dit partisan de l'élargissement de la redevance audiovisuelle aux ordinateurs, tablettes et smartphones.

Le parcours de Rand Hindi correspond bien à l’image qu’on colle généralement aux « techno-geeks ». A 10 ans, il dévore un bouquin d’apprentissage du code informatique que lui a offert sa mère. A 14 ans, il lance avec un ami Planète Ultra, réseau social avant l’heure, et monte un an plus tard une entreprise de développement web. Puis c’est le départ pour Londres, et un doctorat en bio-informatique commencé à 21 ans. Après un bref passage dans la finance algorithmique qui ne le satisfait pas, ce sont les trois mois passés à la Singularity University, haut lieu de la Silicon Valley et du transhumanisme, qui lui « ouvrent les yeux ». La technologie doit avoir un sens, un « impact positif » sur la société.

Premier fabricant de smartphones au monde, Samsung s'intéresse aux activités de ses usagers. L'industriel asiatique aimerait en particulier analyser plus en profondeur leur comportement, notamment à des fins de publicité ciblée.

De nos jour, avec l’évolution des smartphones et de la vulgarisation des connexions 3G (et bientôt 4G), il devient courant de faire ses achats depuis son smartphone ou sa tablette. Voici les principaux « Wallets », des portefeuilles en ligne sécurisés destinés au M-commerce afin de sécuriser les transactions bancaires. Ces derniers sont capables de mémoriser plusieurs cartes bancaires pour un utilisateur et offrent tous un bon niveau de sécurité grâce au bon vieux couple nom d’utilisateur/mot de passe. Dans le cas du vol de votre mobile, impossible pour une personne tierce de connaître ces identifiants et donc d’utiliser le service de paiement contenant vos données bancaires. Par ailleurs, il faut noter un autre atout : en vous affranchissant de la saisie de vos informations bancaire sur les sites marchands, vous réduisez drastiquement les risques dû aux malwares (keyloggers, password stealer et form grabber). Les quatre services de wallet sont PayPal Mobile, Google Wallet, V.me de Visa et MasterPass de Mastercard. Le premier permet de régler vos achats en ligne directement via son application qui se lance automatiquement lorsque vous choisissez de payer avec PayPal depuis un appareil mobile. Le Google Wallet, lui, s’active directement sur le Google Play Store (et uniquement ici) et vous demande simplement vos identifiants Google standards pour valider la transaction. Les services V.me et Masterpass quand à eux, n’ont pas encore été adaptés sous forme d’applications. Il faut donc se connecter à leur service depuis le navigateur Web du smartphone ou de la tablette. A noter que ces derniers sont encore en cours de déploiement en France.

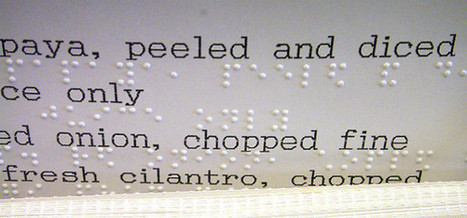

En Inde, une entreprise s'est lancé dans le développement de smartphones destinés aux personnes atteinte de cécité, le premier prototype est désormais opérationnel. Les personnes atteintes de cécité devraient bientôt pouvoir utiliser un smartphone plus facilement. C’est ce que rapporte le Times of India qui a rencontré Sumit Dagar. Son entreprise, Kriyate Design Solutions, localisée sur le campus de l’Indian Institute of Management à Ahmedabad a conçu le premier téléphone capable de transformer le texte en signes brailles.

A l’occasion de son voyage au cœur des smartphones et des applications mobiles, la CNIL et l’INRIA lancent une nouvelle alerte.Aujourd’hui, 24 millions de français possèdent un smartphone , près d’ 1 million d’applications sont disponibles et font partie de leur quotidien. Pourtant, les utilisateurs savent très peu de choses sur ce qui se passe à l’intérieur de ces » boites noires » qui contiennent de nombreuses informations personnelles et sont des ordinateurs très performants.

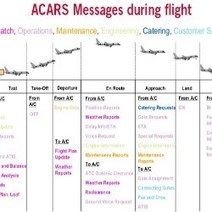

Intrusion, Hacking et Pare-feu : Lors de la conférence Hack in the Box à Amsterdam, des chercheurs ont démontré qu'il était possible d'exploiter les vulnérabilités des systèmes embarqués des avions et de les attaquer en vol à l'aide d'un smartphone Android.

La CNIL et l'INRIA ont publié ce mardi les premiers résultats d'une étude sur les applications mobiles. Les deux instituts ont voulu évaluer comment ces petits programmes interagissent avec les données privées disponibles sur un smartphone et quelles sont les informations qui sont ensuite transmises par le réseau. L'étude a porté exclusivement sur iOS. Une expérimentation consacrée à Android est programmée.

Lorsque l'on compte donner, vendre ou jeter son vieux smartphone, le bon réflexe est d'abord de supprimer toutes les informations personnelles qu'il contient (ex : retour aux paramètres d'usine). Malheureusement, d'après Wired, il semblerait que ces précautions ne soient pas suffisantes…

Les applications mobiles payantes (iOS, Android, etc.) sont souvent proposées gratuitement sur des plateformes parallèles aux markets officiels. Mais ces versions pirates peuvent contenir du code malveillant invisible, comme par exemple avec l'application Swiftkey.

La santé connaît elle aussi sa révolution numérique. Au point que nous seront peut-être un jour dotés de notre propre laboratoire d'analyses médicales, intégré au corps humain sous la forme d'un implant capable de communiquer avec l'extérieur. Une idée qui n'est déjà plus de la science-fiction...

|