Your new post is loading...

Your new post is loading...

Pour vous prémunir des mauvais tours, les acteurs engagés dans le Mois européen de la cybersécurité vous apporteront des clés de lecture pour comprendre les enjeux de la sécurité du numérique et vous permettre d’entrer à votre tour en action pour sécuriser efficacement votre vie numérique. Rendez-vous en octobre pour le grand lancement de la campagne européenne !

With Bitcoin, Ethereum, and a host of other cryptocurrencies once again making headlines following an incredibly bullish year, crypto security has never been more important, this guide will teach you how to protect your cryptocurrency with a paper wallet and cold storage.

Alors que l’actualité autour des ransomware est toujours aussi riche, notons l’apparition d’une nouvelle variante nommée FAIRWARE et qui s’en prend aux serveurs web sous Linux.

Fairware est mentionné pour la première fois via un post sur le forum de Bleeping Computer. Ses victimes pensent que leurs machines ont été infectées via une attaque par force brute. Une fois présents sur les serveurs, les assaillants auraient chiffré et supprimé les contenus des répertoires web, en y laissant un message qui exigent de régler une rançon de 2 Bitcoins pour récupérer les données. Bien sûr, la suppression du contenu du répertoire www rend le serveur inutilisable, ce qui est particulièrement problématique pour les applications Web critiques. En cas de non-paiement de la rançon sous 2 semaines, les victimes sont informées d’une possible divulgation publique des fichiers détournés.

Here’s something that’s supposed to happen, and it’s jolly convenient, too.

If you plug a USB ethernet dongle into a Windows or OS X computer and the system supports it, then the operating system will activate the needed drivers, fire up the device, configure the network interface and get you online.

Indeed, to anyone who ever tried to get online back in the days of MS-DOS, this is more than convenient, it’s close to miraculous.

You’re unlikely to get caught out by this sort of “frictionlessness,” or so you might think, because it only happens after you’ve physically plugged in the device, so that it’s unlikely to happen without you realising.

Selon Anthony Rose, ingénieur en électricité, et son collègue Ben Ramsey, beaucoup de serrures et de cadenas connectés fonctionnant en bluetooth n’offrent pas de sécurité vis à vis d’une attaque informatique toute simple.

Le bilan trimestriel Proofpoint Quarterly Threat Summary présente les menaces, tendances et transformations que l’entreprise constate chez ses clients et, plus largement, dans le secteur de la sécurité. Chaque jour, afin de protéger les organisations contre les menaces les plus sophistiquées, Proofpoint analyse plus d’un milliard d’e-mails, des centaines de millions de messages échangés sur les réseaux sociaux et plus de 150 millions d’échantillons de programmes malveillants.

Porté par le centre de lutte contre le cybercrime européen EC3 dépendant d'Europol et les éditeurs de sécurité Kaspersky et Intel-McAfee, le site Nomoreansom propose un service de déchiffrement de fichiers verrouillés dans le cadre d'une infection par ransomware. De nombreux outils et conseils de sécurité sont également proposés.

Le Bug Bounty, cette idée géniale qui permet aux entreprise de combattre les failles de ses systèmes informatiques en faisant appel à des bidouilleurs passionnés de numérique. Retour sur la Bounty Factory, un portail européen devenu une référence en à peine trois mois.

Même si la cravate n’est jamais bien loin, l’état d’esprit de Guillaume et Manu est très loin d’être aussi étriqué que les cous étranglés par le bout de tissus. Non, chez Guillaume et Manu, les fondateurs de la Bounty Factory, l’idée est simple : il y a du talent et de la passion dans la tête des hackers, proposons aux entreprises d’en profiter.

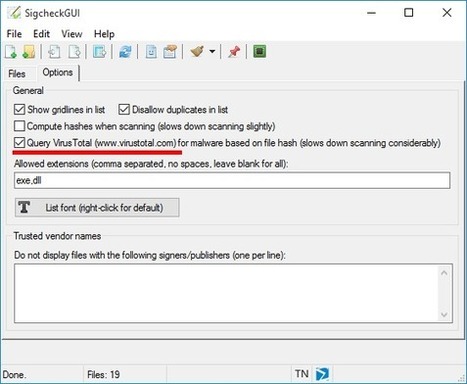

wallhaven-290866

Si vous avez des doutes sur certains des logiciels qui tournent sur votre machine Windows, il existe un outil en ligne de commande de Sysinternal qui s'appelle Sigcheck et qui permet de remonter tout un tas d'infos sur les exécutables.

Toutefois, si vous n'êtes pas un amateur de la ligne de commande, Skwire Empire eu la bonne idée de réaliser une interface pour cet outil.

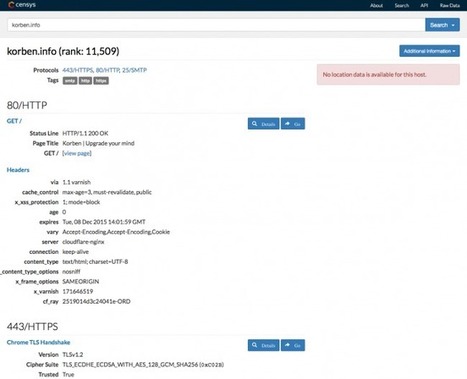

Il y a quelques semaines, des chercheurs en sécurité ont remarqué que pas mal de constructeurs de routeurs et d'objets connectés, utilisaient, probablement par paresse, les mêmes clés privées sur tout leur matériel.

Grâce à l'analyse du firmware de plus de 4 000 objets connectés (routeurs, caméras IP, téléphones VoIP...etc.) de 70 constructeurs différents (Cisco, General Electric, Huawei, Motorola, Seagate, Netgear, Zyxe, LinkSyst, D-Link, Trendnet...etc), ils ont extrait 580 clés privées et ont pu déterminer que ce trousseau correspondait à 6% de tous les appareils accessibles en SSH sur le web et 9% de tous les appareils accessibles en HTTPS sur le web.

230 clés sur 580 sont donc activement utilisées partout sur le web par tout un tas de matériel. 150 certificats sont utilisés par 3,2 millions de machines et 80 clés privées SSH sont utilisées par 0,9 million de machines.

Juniper a publié un correctif après la découverte d'un « code non autorisé » sur le code source du firmware de plusieurs de ses équipements réseau, mais les failles très importantes n'auraient pas été totalement corrigées. Le doute reste entier sur l'origine de la faille et les motivations de ceux qui l'ont introduite. Une chose est sûre : elle n'aurait pas existé sans la NSA.

UnderNews vous présente aujourd’hui SmartCrypter, le projet innovant d’un jeune ingénieur français sélectionné au Trophées des Ingénieurs de Demain.

Florian PRADINES vient de Polytech’Nice Sophia Antipolis et a présenté son projet SmartCrypter lors de sa sélection au Trophées des Ingénieurs de Demain. L’application Android permet de chiffrer les données d’un smartphone sans aucun mot de passe.

D'après une étude menée par Skyhigh Networks, les entreprises font face en moyenne jusqu'à 16 incidents de sécurité par mois en lien avec le cloud. L'accès non autorisé à des données ou encore le piratage de compte constituent constituent de sérieuses embûches.

|

L’enquête du community manager Éric Liégois, aka Klaki, avait fait grand bruit. Il expliquait alors comment une bande d’adolescents (présumés) organisaient des concours sur Twitter avec pour lots des comptes Netflix, Spotify, Minecraft piratés, quand ils ne géraient pas des sites générateurs de comptes qu’ils vendaient ou offraient ensuite selon leur bon vouloir. Alertés, les services concernés estiment que la sécurité de leurs outils n’est pas en cause et les autorités font la sourde oreille.

L'éditeur de sécurité russe Kaspersky a annoncé la mise au point d'un système d'exploitation sécurisé. Embarqué dans un switch réseau, cet K-OS a été conçu from scratch sans emprunter de briques Linux.

Un chercheur en sécurité informatique a montré qu'il était possible de se procurer les identifiants d'un système Windows ou macOS mis en veille, en branchant un petit appareil USB spécialement configuré pour cet usage.

Si vous laissez votre ordinateur en veille et que le système verrouille automatiquement l’accès en exigeant un mot de passe, vous n’avez normalement aucun risque que quelqu’un puisse accéder facilement à vos données. Normalement. Mais en pratique, un chercheur en sécurité informatique a démontré cette semaine qu’il était extrêmement facile de se procurer les identifiants d’un PC sous Windows ou d’un Mac sous macOS, à l’aide d’un simple micro-ordinateur à brancher sur une prise USB.

Après les intrusions subies par plusieurs fournisseurs de terminaux points de vente, dont la division Micros d'Oracle, une attaque a cette fois visé un éditeur de solutions TPV dans le cloud, Lightspeed, qui compte 38 000 entreprises clientes. Les cybercriminels volent les identifiants des utilisateurs pour installer un malware sur leurs TPV et dérober les informations des cartes de paiements de clients en boutique.

Les risques accrus de hacking sur les objets connectés inquiètent de plus en plus les constructeurs automobiles, qui entendent tous investir le terrain des véhicules autonomes. Quitte à mettre de côté les logiques de concurrence, comme le souligne la MIT Technology Review.

Android est présent sur des millions d’appareils mobiles. C’est donc logique qu’il soit une cible de choix pour les pirates et leurs malwares. Google prépare actuellement Android Nougat, la prochaine version du système. Il va axer les améliorations sur la sécurité du système afin de le renforcer et de mieux le protéger. Tout d’abord, il va modifier la façon dont est gérée la segmentation de la mémoire pour éviter les failles de type « buffer overflow ». Un meilleur paramétrage des segments de mémoire selon différents types devrait être appliqué.

Ensuite, Google voudrait diminuer les possibilités d’attaques en réduisant les fonctions accessibles par des malwares. C’est notamment le cas des fonctions de debug, mais également à certaines lacunes du module de sécurité SELinux. À noter également que la sandbox Seccomp introduite dans Lollipop devrait devenir obligatoire.

C’est la rançon du succès, plus un système est utilisé, plus il est visé par les pirates. Reste à voir si Google va réussir à protéger correctement son système.

Dans les secteurs de l'automobile, de la santé et de l'industrie, les entreprises mettent à profit l'Internet des objets (IoT) dans des contextes applicatifs sensibles qui deviennent des cibles de plus en plus attrayantes pour les pirates. Des incidents de sécurité ont d'ores et déjà été observés dans le monde réel, et les entreprises doivent adopter des mesures rapides et pragmatiques pour lutter contre les problèmes de sécurité. Voici 5 bonnes pratiques pour sécuriser les communications entre objets connectés.

De plus en plus d'attaques informatiques utilisent les réseaux publicitaires sur Internet pour infecter leurs victimes. Dernier en date, une version modifiée du malware Angler qui installe un ransomware pour prendre les ordinateurs en otage. Une tendance inquiétante pour les utilisateurs comme pour les annonceurs, pour qui le risque est une généralisation du blocage des pubs.

Via Pascale_Masson

Si la sécurité des objets connectés vous intéresse, je vous invite à lire ce rapport (en anglais) publié par l'Agence européenne chargée de la sécurité des réseaux et de l'information (ENISA). Dans ce rapport, ils passent en revue les bonnes pratiques qui devraient s'appliquer à chaque étape de la vie d'un objet connecté, de son développement à son intégration en passant par ses usages et sa maintenance jusqu'à ce qu'ils soient bons à jeter à la poubelle.

Selon plusieurs experts, l’une des vulnérabilités révélées par l’équipementier réseau pourrait bien avoir été rendue possible par l'activité de l'agence américaine.

Ces réseaux d’ordinateurs pilotés à distance contrôlent des dizaines de milliers de terminaux dans le monde depuis des années, sans que les experts en sécurité ne trouvent de parade.

Black Hat Europe 2015 – Deux chercheurs ont réussi à pirater le service en ligne du gestionnaire de mots de passe et à déchiffrer les précieuses données par le biais du processus de récupération de compte.

Décidément, novembre 2015 est un très mauvais mois pour les principaux gestionnaires de mots de passe « sécurisés » ! Après la vulnérabilité touchant le fameux KeePass (stockage local sur une machine), voici que c’est au tour de LastPass (stockage en ligne) d’être mis à mal par des chercheurs en sécurité de talent. Comme on dit, la sécurité à 100% n’existe pas ! Notons d’ailleurs que LastPass avait déjà été la cible de pirates informatiques durant le mois de juin 2015…

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...