Your new post is loading...

Your new post is loading...

À la mi-juin, le directeur du renseignement national américain, Dan Coats, revenait sur la promesse de révéler le nombre de communications domestiques prises dans les filets de la surveillance massive et non-autorisée de cibles étrangères. Selon Coats, même au prix d'efforts «herculéens» de la part de la NSA, il aurait été impossible d'établir la somme d'Américains surveillés de la sorte –que Reuters chiffre à plusieurs millions.

Le problème n'est pas circonscrit aux États-Unis. Dans le monde entier, le contrôle des activités en ligne ne cesse de gagner du terrain. La surveillance numérique est désormais monnaie courante autant au sein des gouvernements que des entreprises. Par exemple, avec mes collègues du Citizen Lab de l'université de Toronto, nous avons récemment publié un rapport montrant que le gouvernement mexicain se servait de spywares pour pister et surveiller des journalistes, des défenseurs des droits de l'homme et des militants. Le cyber-harcèlement est, lui aussi, à la hausse.

Depuis longtemps, juristes comme activistes démontrent que ces activités et ces menaces sont susceptibles de paralyser nos droits et nos libertés. Si le scepticisme est toujours de mise quant à l'existence réelle de tels processus –les effets sont souvent subtils, difficiles à mesurer et les gens ne savent pas bien comment ils peuvent en être affectés– plusieurs études récentes ont documenté le phénomène. Mes propres travaux observent ainsi que les révélations d'Edward Snowden sur la NSA ont pu jouer sur la façon de consulter Wikipedia.

Au sein du club très fermé des « Five Eyes » qui réunit, depuis la seconde guerre mondiale, les services secrets techniques américains, britanniques, australiens, canadiens et néo-zélandais, le Royaume-Uni et les Etats-Unis tiennent les deux principaux rôles.

Là où l’Agence nationale de sécurité (NSA) américaine compte 60 000 personnes, son homologue française, la direction technique de la Direction générale de sécurité extérieure (DGSE) emploie 3 000 agents. Chargée d’une mission offensive et défensive, la NSA s’efforce d’avoir accès à tous les réseaux informatiques et de communication afin de collecter et de traiter en masse les données de connexions. Elle dispose d’un budget annuel de plus de 10 milliards de dollars, supérieur à celui de la CIA.

Malgré leur promesse de renoncer à l’espionnage de leurs alliés après le scandale de l’agence de renseignement (National Security Agency, NSA), les Etats-Unis ont continué à surveiller les communications du premier ministre israélien Benyamin Nétanyahou, a affirmé mardi 29 décembre The Wall Street Journal (WSJ).

Contactée par l’Agence France-Presse (AFP) et Reuters, la Maison Blanche n’a pas démenti l’article, qui cite plusieurs responsables anonymes de l’administration américaine, mais a insisté sur la profondeur de ses liens avec l’Etat hébreu.

Juniper a publié un correctif après la découverte d'un « code non autorisé » sur le code source du firmware de plusieurs de ses équipements réseau, mais les failles très importantes n'auraient pas été totalement corrigées. Le doute reste entier sur l'origine de la faille et les motivations de ceux qui l'ont introduite. Une chose est sûre : elle n'aurait pas existé sans la NSA.

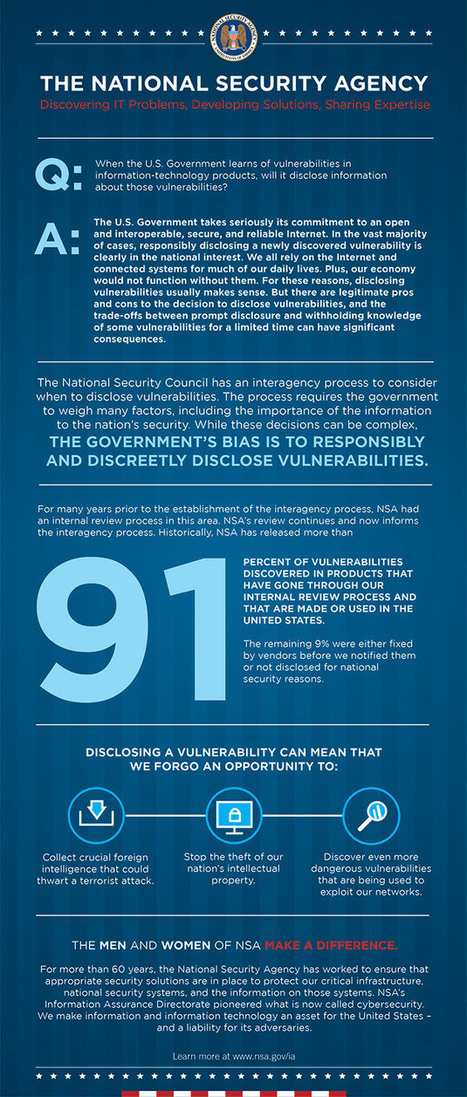

our répondre aux nombreuses interrogations légitimes de citoyens, la NSA a communiqué sur son aspect lié à la sécurité informatique. Elle affirme divulguer en moyenne neuf vulnérabilités sur dix, gardant le reste secret pour des raisons de sécurité d’Etat.

Après avoir révélé que la NSA avait surveillé les communications d’Angela Merkel et de plusieurs ministres, WikiLeaks a dévoilé lundi 20 juillet de nouveaux documents prouvant que l’agence de renseignement américaine avait aussi écouté le ministre des affaires étrangères allemand. Conjointement avec Libération, Mediapart et le Süddeutsche Zeitung, le site fondé par Julian Assange affirme que les lignes fixes et téléphones portables des principaux responsables du ministère ont été écoutés, pendant une quinzaine d’années au moins.

Les Etats-Unis ont espionné la présidente brésilienne Dilma Rousseff, mais également plusieurs de ses ministres et ambassadeurs, et jusqu'à son avion présidentiel, révèlent de nouveaux documents publiés conjointement samedi 4 juillet par le site WikiLeaks et le quotidien brésilien O Globo.

« Même au cours de ses voyages officiels, la présidente Rousseff n'était pas à l'abri d'être écoutée puisque (...) le service de téléphonie satellitaire Inmarsat de l'avion présidentiel » était espionné, écrit WikiLeaks.

De nouvelles révélations publiées par Edward Snowden font état d’un piratage des antivirus les plus populaires par la NSA, dans le but de pouvoir infiltrer les ordinateurs.

Sans en avertir l’opinion et en s’affranchissant d’un débat public, le gouvernement Obama a autorisé la NSA à surveiller des communications sur Internet dans le but de repérer des pirates informatiques.

Approuvée par la Chambre des représentants, la réforme de la NSA visant à faire cesser la collecte des métadonnées des opérateurs téléphoniques n'a pas réussi à recueillir suffisamment de soutiens au Sénat.

Des chercheurs ont mis au point un nouveau client TOR, baptisé Astoria, dont la particularité consiste à atténuer les tentatives d'espionnage de la NSA, en utilisant des voies moins vulnérables aux écoutes clandestines.

Dans une lettre signée par plus de 140 entreprises technologiques américaines et envoyée ce jour à la Maison-Blanche, Apple et Google demandent expressément à Barack Obama de ne pas céder aux sirènes des agences de sécurité. Pour rappel, le FBI et la NSA souhaitent que les systèmes informatiques ne soient pas totalement fermés afin qu’ils puissent surveiller paisiblement la population.

La société Gemalto, dont les cartes SIM ont fait l'objet d'une opération de piratage menée par la NSA et le GCHQ, reconnaît que les informations relayées dans la presse sur la technique employée pour casser la sécurité des cartes SIM sont crédibles. Mais elle ajoute que la portée réelle de l'incident est à relativiser.

|

Les pirates du groupe Shadow Brokers ont finalement étalé hier soir les conditions de leur « abonnement ». Pour 24 000 dollars par mois environ, ils proposent un pack mensuel de failles de sécurité et d’outils, dont on suppose qu’au moins une bonne partie proviendront de la NSA. Une formule qui pose bien des questions, notamment d’ordre éthique.

Les Shadow Brokers se sont fait connaître il y a plusieurs mois et ont enchainé depuis les publications cataclysmiques. Ce fut très notablement le cas de celle d’avril, qui contenant des informations sur des failles récentes ainsi que des outils de la NSA. Deux éléments en particulier ont eu de grandes répercussions : le malware DoublePulsar et le faille SMB dans Windows surnommée EternalBlue.

On connait les conséquences, puisqu’ils ont servi de base à la création de WannaCrypt, le ransomware responsable de centaines de milliers d’infections, et donc de problèmes pour les structures et entreprises touchées. Ce fut notamment le cas de système de santé anglais, ou encore de Renault, dont plusieurs usines avaient été mises à l’arrêt. Sans parler du vaste débat sur le stockage des failles par les États relancé par le malware.

Via Damoclès

La NSA et son homologue anglais peuvent capter toutes les données, y compris les codes secrets, des communications des passagers de la plupart des grandes compagnies aériennes. Dont Air France.

Selon plusieurs experts, l’une des vulnérabilités révélées par l’équipementier réseau pourrait bien avoir été rendue possible par l'activité de l'agence américaine.

Aux Etats-Unis et au Royaume-Uni, divers responsables politiques conservateurs invoquent les attentats du 13 novembre pour réclamer un renforcement des lois autorisant la surveillance des réseaux de communication électronique. Ainsi, Jeb Bush, fils et frère des anciens présidents George Bush et George W. Bush, et lui-même candidat à l’investiture républicaine pour l’élection présidentielle américaine de 2016, réclame la restauration pleine et entière des pouvoirs de la NSA en matière de surveillance électronique.

Je ne sais pas si c'est un coup de comm ou si c'est une démarche sincère de participer au monde de l'open source, mais la NSA vient d'ouvrir son Github et propose du code pour un premier outil baptisé SIMP.

SIMP pour Systems Integrity Management est un framework destiné à aider les gouvernements et les entreprises à sécuriser au mieux leur réseau contre les attaques en ligne. Ce truc s'installe pour le moment uniquement sur Red Hat et CentOS et respecte des standards de sécurité.

Maintenant la question qui nous brule tous les lèvres c'est : "Est-ce qu'il y a une backdoor dans ce code ?"

Ahaha, pas simple ! Après tout ce qu'on a appris ces dernières années sur les pratiques détestables de la NSA, vous iriez, vous, installer du code made in NSA sur vos serveurs, au coeur de votre réseau ?

We've been thinking of the National Security Agency's (NSA's) XKeyscore search engine on the wrong scale.

Newly revealed documents from the Edward Snowden trove show that it's much more than a Google-like search engine for the world's private communications data.

Rather, it's more like a gigantic sea-dwelling kimodo dragon with double-jointed jaws that snarfs up the data equivalent of Great White Sharks like they were hors d'oeuvres.

La lutte contre le terrorisme, priorité de l’Agence nationale de sécurité américaine (NSA) et de ses alliés ? Pas vraiment, à en croire la nouvelle série de documents publiés lundi 29 juin par WikiLeaks, en collaboration avec Mediapart et Libération.

Après avoir mis en ligne, la semaine dernière, des comptes-rendus de surveillance visant les communications des présidents Chirac, Sarkozy et Hollande, les nouveaux documents publiés par WikiLeaks montrent que les communications d’au moins deux ministres de l’économie – Pierre Moscovici et François Baroin – ont été surveillées par l’agence de renseignement américaine.

Dans ces notes internes, classées pour la plupart no foreign (« à ne pas partager à l’étranger »), la NSA montre une connaissance très précise du contenu d’une conversation de Pierre Moscovici avec le sénateur PS Martial Bourquin. Ce dernier met en garde M. Moscovici contre une montée du Front national en cas de suppression de l’allocation équivalent-retraite, un dispositif en faveur des chômeurs proches de l’âge légal de la retraite. Le degré de détail laisse peu de doute sur le fait que la conversation a été écoutée par la NSA.

Le numéro de téléphone du président de la République figure sur une liste de « sélecteurs », l'un des documents que publie WikiLeaks.

Il y a plusieurs manières d’envisager des événements qui n’ont aucuns rapports directs visibles entre eux mais se concentrent sur des sujets similaires, ou tout du moins parallèles. La première est de traiter chacun d’entre eux séparément et de faire les constats qui s’imposent. C’est le cas des révélations de Wikileaks, puis celles d’Edward Snowden, qui sont le plus souvent orientées dans un cadre géopolitique, avec comme leitmotiv la puissance américaine sans limite, et sa capacité à se mettre hors-la-loi, si elle l’estime nécessaire. Aux politiques de s’indigner poliment, aux journalistes de pointer la réalité des écoutes et de la surveillance de l’administration Obama, aux citoyens de conspuer les acteurs ce ces affaires… et les vaches numériques sont bien gardées. Puis vient la Loi renseignement, en France. Et la confirmation en Cassation de la décision de la Cour d’appel à l’encontre de Bluetouff. Si bien entendu toutes ces affaires n’ont pas autant de poids les unes que les autres, elles sont néanmoins des sortes de bornes, d’une époque qui… change. Radicalement.

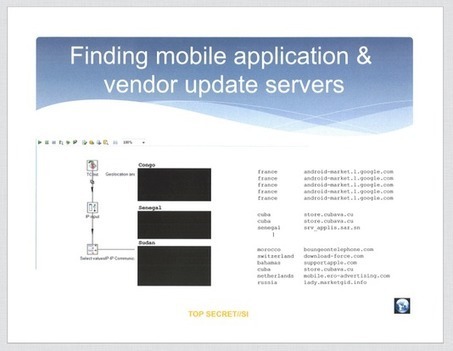

Les espions des "Five Eyes" (Etats-Unis, Australie, Nouvelle-Zélande, Grande-Bretagne et Canada) ont imaginé une technique visant à pirater des communications vers des serveurs de distribution d'applications Android, pour obliger à télécharger des logiciels infectés par des spywares. Des serveurs en France ont été identifiés comme cibles.

On savait déjà que la NSA américaine et ses alliés avaient développé des logiciels espions pour téléphones mobiles. Mais de nouveaux documents Snowden, publiés par les sites The Intercept et CBC, montrent que les services de renseignement ont également développé des méthodes sophistiquées permettant de les installer ou de les faire installer à distance sur des téléphones, en se faisant passer pour les serveurs de Google et de Samsung. Ce document de plusieurs dizaines de pages détaille le résultat d’une série d’ateliers de travail, menés conjointement par les services de renseignement de l’alliance « Five Eyes » – Etats-Unis, Royaume-Uni, Canada, Australie, Nouvelle-Zélande. Il détaille notamment la méthodologie utilisée par ces services pour explorer les réseaux de communication mobile, identifier des serveurs liés à des fournisseurs d’accès, et y repérer les identifiants uniques des téléphones qui y sont connectés.

Lors d'un échange avec le directeur de la NSA, Michael S. Rogers, le responsable de la sécurité informatique chez Yahoo s'est attaqué aux arguments plaidant pour des backdoors. Si Yahoo accède à cette demande, pourquoi le portail ne devrait-il pas satisfaire aussi les demandes des agences étrangères ? Après tout, Yahoo a une audience mondiale et chaque pays peut brandir le péril terroriste comme argument.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...