Your new post is loading...

Your new post is loading...

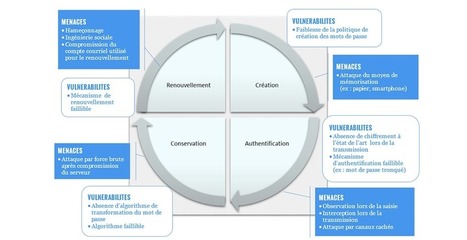

Basée sur la gestion d’un secret, l’authentification par identifiant et mot de passe est un moyen simple et peu coûteux à déployer pour contrôler un accès. Toutefois, cette méthode d’authentification présente un niveau de sécurité faible.

Google et Dashlane lancent le projet d'une API ouverte baptisée Open YOLO qui consiste à permettre aux gestionnaires de mots de passe de faciliter l'identification sur les applications Android.

UnderNews vous présente aujourd’hui SmartCrypter, le projet innovant d’un jeune ingénieur français sélectionné au Trophées des Ingénieurs de Demain.

Florian PRADINES vient de Polytech’Nice Sophia Antipolis et a présenté son projet SmartCrypter lors de sa sélection au Trophées des Ingénieurs de Demain. L’application Android permet de chiffrer les données d’un smartphone sans aucun mot de passe.

Répandus dans la nature à la suite du piratage d'Ashley Madison, les mots de passe utilisés par les membres du site de rencontres extraconjugales sont plus menacés qu'on ne le pense. Un groupe de hackers a en effet trouvé une méthode pour en déchiffrer plus de 11 millions.

We are usually terrible at choosing passwords.

One in 20 times, most of us still opt for the word 'password' out of fear we'll forget anything more complicated.

But remembering long, random combinations of phrases and numbers may not be as difficult as you might think, with a little mind training.

Des chercheurs américains annoncent avoir trouvé la méthode qui doit permettre de contrer les pirates, et plus particulièrement les vols de données privées en ligne. Comment ? Grâce à Ersatz Passwords, qui ajouterai des informations dans les hashs des mots de passe stockés dans les bases de données. Explications.

Microsoft et Yahoo! viennent d'annoncer des alternatives aux mots de passe, jugés trop contraignants et peu sécurisés. Une tendance qui tend à s'imposer dans l'industrie numérique.

« C'est un premier pas vers l'élimination des mots de passe. » C'est ainsi que Dylan Casey, un responsable de Yahoo!, a présenté, dimanche 15 mars, un nouveau système d'authentification, à l'occasion du festival SXSW. L'idée : transmettre un code simple et éphémère par SMS à l'utilisateur chaque fois qu'il souhaitera se connecter à Yahoo!. Ce qui lui évitera d'avoir à se souvenir d'un mot de passe complexe, qui lui sert souvent à se connecter à d'autres services.

En informatique, les expressions commençant par « honey » (littéralement « miel ») désignent des dispositifs censés attirer et tromper des personnes ciblées, comme par exemple les honeypots (faux hotspots WiFi utilisés pour capturer les informations personnelles des internautes qui s’y connectent). Les honeywords, eux, ne cherchent pas à duper les honnêtes gens, mais les pirates qui tentent de s’introduire illégitimement sur un accès privé ou protégé.

Les honeywords sont encore une jeune technologie, pour l’instant destinée aux responsables informatiques qui souhaitent être alertés rapidement des tentatives de piratage de leurs systèmes, à l’heure où le vol de mots de passe devient un sport international.

KeePass est un logiciel gratuit qui fait office de coffre-fort pour sécuriser tous ses mots de passe. Voici un tuto pour savoir comment l'utiliser efficacement.

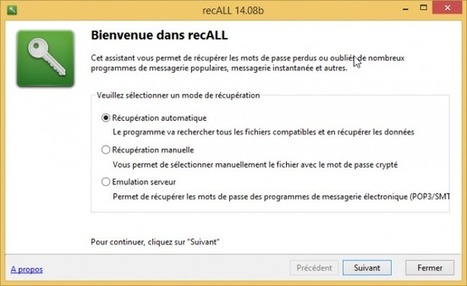

Votre ordinateur sous Windows contient de nombreux secrets... Et parmi eux, des clés de licences et des mots de passes éparpillés par de nombreux programmes sur votre disque dur. À l'époque où j'ai développé RockXP, je me contentais d'aller chercher les clés de licences des outils de Microsoft (Windows, Office...etc.), mais je viens de tomber sur un soft qui va beaucoup plus loin. Ça s'appelle RecALL et ça permet de choper les licences et mots de passe enregistrés par un peu moins de 3 000 logiciels différents. Système d'exploitation, suite bureautique, client mail, navigateur, antivirus, client FTP...etc. Tout ou presque y passe.

Pour pirater un accès ou un compte web, les hackers utilisent notamment de gigantesques bases de données de mots de passe. Les vôtres en font-ils partie ?

Hot on the heels of eBay's password problems comes a password reset notification from SourceForge.

The good news is that SourceForge's reset is a *proactive* measure, not a reactive one.

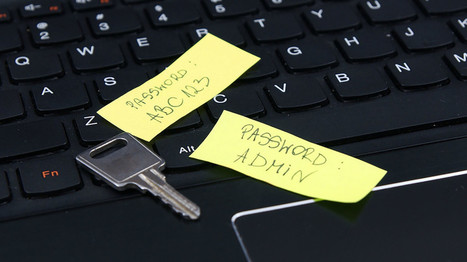

Pour accéder à nos comptes en ligne, nous utilisons souvent des mots de passe « faibles» ou le même mot de passe sur plusieurs comptes. Voici quelques astuces pour gérer ses mots de passe personnels en toute sécurité. Banque, e-commerce, messagerie, documents, administration : de nombreuses démarches de notre vie quotidienne passent désormais par Internet et par la création de comptes sur les différents sites. Nombre de ces espaces privatifs contiennent des informations confidentielles qui ne doivent pas être rendues disponibles à des personnes non habilitées. Une étude de 2013 de Dashlane portant sur 100 sites de e-commerce français a révélé que 87% des acteurs de l’e-commerce acceptent encore des mots de passe "basiques" comme "123456", « azerty » ou "motdepasse", qui sont les premiers que les pirates informatiques vont essayer de taper. 17 % des internautes utilisent leur date de naissance.

|

Mat Honan (@mat) de Wired, l’affirme haut et fort dans le dernier numéro du magazine : quels que soient leur complexité ou leur unicité, les mots de passe ne savent plus nous protéger.

Cet été, celui qui s’occupe du Gadget Lab du magazine, a vu toute sa vie numérique piratée, malgré une pratique de mots de passe très évoluée. L’accès à sa messagerie a permis aux pirates d’avoir accès à tout le reste, leur permettant de réinitialiser les mots de passe de tous les services dont sa vie numérique dépendait…

Une aventure qui a radicalisé Honan. Pour lui, le mot de passe est « un artefact d’une époque où nos ordinateurs n’étaient pas hyperconnectés ». Quelles que soient les meilleures protections prises, celles-ci demeurent insuffisantes pour arrêter un individu décidé. « L’âge du mot de passe a pris fin ; nous ne l’avons juste pas encore réalisé. »

Le gestionnaire de mots de passe KeePass va bénéficier d'un programme pilote de l'Union européenne qui lui permettra de passer un audit de sécurité au niveau de son code source.

La Commission européenne s’intéresse à la qualité de conception des logiciels libres. Aussi a-t-elle décidé de mettre en place l’initiative EU-FOSSA (pour « audit européen des logiciels libres et à code source ouvert ») pour vérifier si les programmes ont été développés correctement. Il s’agit en particulier de repérer des défauts qui pourraient causer un affaiblissement de la sécurité.

Black Hat Europe 2015 – Deux chercheurs ont réussi à pirater le service en ligne du gestionnaire de mots de passe et à déchiffrer les précieuses données par le biais du processus de récupération de compte.

Décidément, novembre 2015 est un très mauvais mois pour les principaux gestionnaires de mots de passe « sécurisés » ! Après la vulnérabilité touchant le fameux KeePass (stockage local sur une machine), voici que c’est au tour de LastPass (stockage en ligne) d’être mis à mal par des chercheurs en sécurité de talent. Comme on dit, la sécurité à 100% n’existe pas ! Notons d’ailleurs que LastPass avait déjà été la cible de pirates informatiques durant le mois de juin 2015…

De plus en plus, les entreprises informatiques décident de se mettre au wearable, afin de combler les attentes du marché. Dernièrement, c’est Intel qui a dévoilé son nouveau bracelet connecté.

De nos jours, arriver à déverrouiller son ordinateur est un véritable parcours du combattant. En quête d’une sécurité toujours plus élevée, les mots de passe tous plus compliqués que les autres se multiplient. Afin d’aider à débloquer votre ordinateur en un temps record et ainsi vous mettre au travail plus vite, l’entreprise américaine Intel a décidé d’agir. Non pas en proposant une téléréalité, mais bel et bien en dévoilant un bracelet connecté d’un nouveau genre. Profitant de l’IDF15, le géant de l’informatique a présenté un prototype de Curie, le security bracelet permettant de s’identifier sur un terminal sans avoir besoin de rentrer ses identifiants.

It’s getting easier to secure your digital privacy. iPhones now encrypt a great deal of personal information; hard drives on Mac and Windows 8.1 computers are now automatically locked down; even Facebook, which made a fortune on open sharing, is providing end-to-end encryption in the chat tool WhatsApp. But none of this technology offers as much protection as you may think if you don’t know how to come up with a good passphrase.

A passphrase is like a password, but longer and more secure. In essence, it’s an encryption key that you memorize. Once you start caring more deeply about your privacy and improving your computer security habits, one of the first roadblocks you’ll run into is having to create a passphrase. You can’t secure much without one.

Google publie une étude dans laquelle l'entreprise américaine souligne la faiblesse importante des questions secrètes, qui a été aggravée par l'émergence des réseaux sociaux. La firme de Mountain View note par ailleurs que certaines méthodes (fausses réponses, combinaison de questions secrètes), si elles limitent les risques de piratage, posent aussi des difficultés aux usagers.

La récente déclaration de Facebook est étonnante. Le réseau social annonce qu’il scanne le Web en permanence afin de tenter de repérer un quelconque piratage des identifiants de ses utilisateurs. Avec 1,3 milliard d’identifiants à gérer, le challenge est de taille.

Chris Long, responsable de la sécurité informatique chez Facebook a publié vendredi dernier un post détaillant la stratégie mise en œuvre par le réseau social pour notifier les utilisateurs en cas de piratage. Cette dernière vise à repérer et identifier les logins et mots de passe qui auraient pu fuiter sur le Web.

Le nouveau clavier fourni avec iOS propose une saisie prédictive. Baptisée QuickType, la fonctionnalité ratisse manifestement très large, puisque des utilisateurs ont constaté que leur mot de passe pouvait apparaître en clair dans les suggestions.

Le saviez-vous ? Lorsque vous vous connectez à Chrome avec votre compte Google, le navigateur envoie par défaut l'ensemble de vos mots de passe des sites tiers sur les serveurs de Google, pour vous permettre de les retrouver. Un risque considérable pour la sécurité, que la firme documente très mal.

More novel approaches to authentication have been gaining media attention this week, each linked to major universities. Cambridge University are working on a technology-oriented approach where multiple small devices create an "electronic aura", enabling a main device to transmit a unique identification signal. Meanwhile a company spun out of an Oxford University programme is developing more biomechanical methods of recognising humans, and indeed specific people, based on the way they move, behave and interact with devices. The problem of authentication is central to secure use of computers and the internet. Our machines and services need to know we are who we claim to be, if they are to ensure only the right people can access their stuff.

Les cordonniers sont les plus mal chaussés : d'après une récente étude, les mots de passe des hackers ne seraient pas meilleurs que ceux de Mme Michu !

Chaque internaute a en moyenne plus de 20 comptes accessibles par ce procédé, un casse-tête au quotidien. Les difficultés d’eBay ont mis en...

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...