Your new post is loading...

Your new post is loading...

Les pires craintes se transforment parfois en réalité. Un malware d'un nouveau genre, qui cible les infrastructures d'apprivisionnement électrique, a été détecté par deux entreprises spécialisées : ESET et Dragos Security. S'il n'a été utilisé qu'à petite échelle jusqu'à présent, il a été conçu de manière à pouvoir infiltrer et saboter presque n'importe quel réseau électrique en Europe. Et ce, de manière quasi-automatique. Un scénario catastrophe qui semble malheureusement de plus en plus plausible.

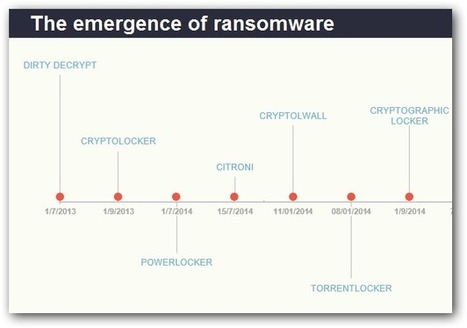

La dernière étude de Trend Micro met en avant la forte croissance de deux types de cybermenaces, les « arnaques au Président » et les ransomwares.

L'éditeur de solutions de sécurité Trend Micro vient de publier une nouvelle édition de son étude sur l'état des cybermenaces dans le monde, cette fois au premier semestre 2016. Les deux grandes tendances sont la croissance de deux types de cybermenaces reposant beaucoup sur de l'ingénierie sociale. Ainsi les ransomwares, le plus souvent déclenchés à partir de pièces jointes d'e-mails incitant à les ouvrir, voient leurs attaques progresser de 172%. 79 nouvelles familles de ransomwares ont été découvertes.

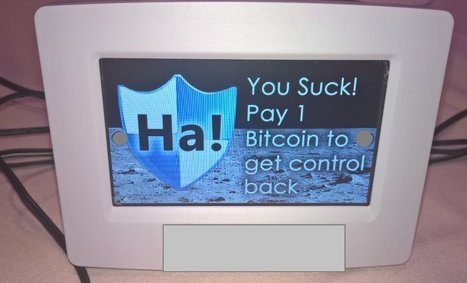

Dans le cadre de la conférence DefCon, deux hackers ont démontré la possibilité de prendre le contrôle à distance d’un thermostat connecté. Grâce à un ransomware, la température peut-être augmentée au maximum jusqu’à ce que les utilisateurs payent une rançon pour débloquer l’appareil…

La sécurité de l’internet des objets inquiète les spécialistes depuis plusieurs années. La crainte qu’un hacker puisse prendre le contrôle d’un appareil à distance est angoissante, à l’heure où les maisons sont de plus en plus connectées. Les attaques virtuelles pourraient désormais avoir un impact sur nos réalités.

L’infographie proposée par Imperva illustre son rapport Incapsula « 2015 Bot Traffic Report » selon lequel 49 % du trafic généré sur le Web a pour origine des bots. Les bots malveillants comptant même pour 90 % des incidents de sécurité.

Les bots informatiques sont des éléments essentiels de l’économie mondiale sur internet, facteurs de croissance et de criminalité. Selon un rapport de Juniper Research, le coût annuel stupéfiant de la cybercriminalité devrait dépasser 2 000 milliards de dollars d’ici 2019.

L'éditeur de solutions de sécurité Bitdefender propose gratuitement un outil permettant d'éviter que son système ne soit infecté par les ransomwares les plus méchants du moment dont Locky. Ce dernier a fait des ravages dans le monde et notamment en France.

’ICS-CERT américain vient de publier son rapport sur l’origine du blackout électrique ukrainien survenu en décembre 2015. La cause du malware est confirmée et sans appel.

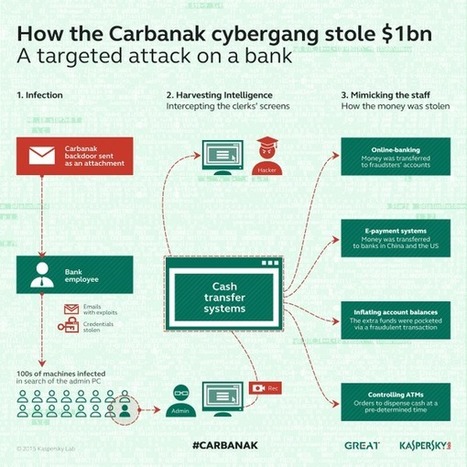

Kaspersky Lab alerte sur deux groupes cybercriminels (Metel et GCMAN) exploitant le trojan bancaire Carbanak 2.0. Des dizaines de millions d’euros ont été dérobés via ce biais en 2015 un peu partout dans le monde.

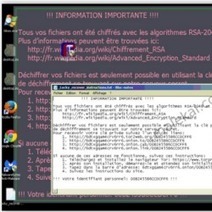

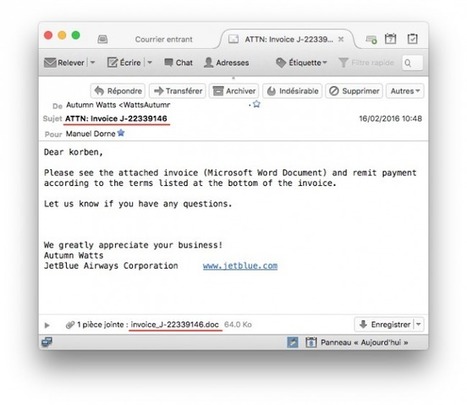

Utilisant la même technique de vol de données que le cheval de Troie Dridex, de sinistre mémoire, le ransomware Locky est actuellement massivement poussé sur des ordinateurs cibles. Une rançon de 3,6 millions de dollars a été demandée à un centre hospitalier américain pour remettre en marche son système d'information.

Un chevalier blanc aurait profité d'un accès privilégié aux serveur de botnet Dridex pour pousser un antivirus en lieu et place du malware habituel.

Certains serveurs de distribution de Dridex ont déployé des installeurs légitimes de l’antivirus d’Avira au lieu du Trojan Dridex. Les utilisateurs qui auraient cliqué sur le document Word malveillant utilisé dans une campagne de phishing auront donc reçu gratuitement l’antivirus au lieu de télécharger le malware qui cible les services bancaires en ligne. À ce jour, personne ne sait qui est responsable de cette substitution : un chevalier blanc – un chapeau blanc ou hacker éthique - a peut-être eu accès à certains serveurs du botnet utilisé par les cybercriminels pour distribuer le Trojan Dridex.

L’entreprise Française Phrozen Software vient de mettre en ligne un nouvel outil baptisé WhoStalksMyCam. L’idée, permettre de vous alerter si votre webcam est exploitée sans votre consentement par un logiciel malveillant.

Nous ne présentons plus Phrozen Software, la startup d’un informaticien Français, ami de zataz, bardé d’idées liées à la sécurité informatique. Sa nouvelle invention se nomme WhoStalksMyCam, traduisez qui « pompe » ma webcam.

Les chercheurs spécialistes en malwares et experts en cyber-sécurité de Bitdefender ont développé un outil gratuit afin de stopper la propagation du malware CryptoWall 4.0.

Si vous utilisez l'outil Keepass pour garder au chaud vos données personnelles et vos mots de passe, sachez qu'il existe maintenant un outil baptisé KeeFarce qui est capable d'exporter toutes les informations du fameux gestionnaire de mot de passe.

KeeFarce fonctionne uniquement si l'utilisateur a déjà déverrouillé son accès à Keepass et nécessite d'être lancé sur la machine en local, mais si ces conditions sont réunies, il suffit d'un clic pour lancer l'injection DLL et exporter les noms d'utilisateur, les mots de passe, les notes, les URLs...etc. dans un petit fichier CSV.

Apple a reconnu dimanche que des applications distribuées principalement sur son App Store chinois avaient été compilées à partir d'un environnement XCode vérolé, baptisé XCodeGhost. Les applications infectées opèrent des attaques visant à obtenir des identifiants des utilisateurs.

|

Une vaste campagne d'attaque informatique baptisée Stegano s'abat actuellement sur le web. Cette dernière vise à répandre des publicités malveillantes sur de nombreux sites.

Depuis octobre, des millions d'internautes ont été exposés à du code malveillant caché dans de fausses bannières publicitaires pour des soi-disant produits de sécurité. En cliquant dessus, l'utilisateur prend alors le risque d'installer trojans et logiciels espions, d'après l'éditeur Eset. Les publicités contenant du code malveillant ne sont pas nouvelles mais la campagne d'attaque en cours, baptisée Stegano, se répand sur de très nombreux sites, dont des sites d'information, précise dans un billet de blog l'éditeur de solutions de sécurité. Le vecteur d'attaque passe par la détection de vulnérabilités dans le lecteur Adobe Flash des internautes utilisant Internet Explorer.

Alors que l’actualité autour des ransomware est toujours aussi riche, notons l’apparition d’une nouvelle variante nommée FAIRWARE et qui s’en prend aux serveurs web sous Linux.

Fairware est mentionné pour la première fois via un post sur le forum de Bleeping Computer. Ses victimes pensent que leurs machines ont été infectées via une attaque par force brute. Une fois présents sur les serveurs, les assaillants auraient chiffré et supprimé les contenus des répertoires web, en y laissant un message qui exigent de régler une rançon de 2 Bitcoins pour récupérer les données. Bien sûr, la suppression du contenu du répertoire www rend le serveur inutilisable, ce qui est particulièrement problématique pour les applications Web critiques. En cas de non-paiement de la rançon sous 2 semaines, les victimes sont informées d’une possible divulgation publique des fichiers détournés.

Le succès et la politique interne de Steam rendent cette plateforme dédiée aux jeux vidéo très prisée des cybercriminels qui peuvent facilement en tirer d’importants revenus illicites en revendant des objets précieux ou de l’argent virtuel. Plus que tout autre e-menace, Valve craint les malwares du type “Steam Stealer”.

Depuis plus de 10 ans, Valve règne en maître du jeu vidéo avec sa plateforme internationale et incontournable Steam, utilisée par plus d’une centaine de millions de joueurs à travers le monde et sur une multitude de systèmes différents. Pourtant, plus de 77 000 comptes utilisateurs sont piratés et pillés chaque mois, une statistique loin d’être négligeable. Comme l’indique l’éditeur russe de solutions de sécurité Kaspersky, le secteur du jeu en ligne, qui représente un marché estimé à plus de 100 milliards de dollars, n’est pas seulement juteux pour les développeurs et les fabricants. Il l’est aussi pour les cybercriminels.

Le bilan trimestriel Proofpoint Quarterly Threat Summary présente les menaces, tendances et transformations que l’entreprise constate chez ses clients et, plus largement, dans le secteur de la sécurité. Chaque jour, afin de protéger les organisations contre les menaces les plus sophistiquées, Proofpoint analyse plus d’un milliard d’e-mails, des centaines de millions de messages échangés sur les réseaux sociaux et plus de 150 millions d’échantillons de programmes malveillants.

Locky est ce qu'on appelle un ransomware, c'est-à-dire un malware (pour Windows) qui prend en otage vos fichiers en les chiffrant et qui vous réclame une rançon à payer pour pouvoir déchiffrer vos précieuses données. Apparu en février 2016, Locky serait l’œuvre des mêmes personnes qui ont lâché le ransomware Dridex en 2015. Locky se répand actuellement comme une trainée de poudre dans toute l'Europe, notamment en France et en Allemagne. Et cerise sur le gâteau, il évolue chaque semaine en utilisant de nouvelles méthodes de propagation.

wallhaven-290866

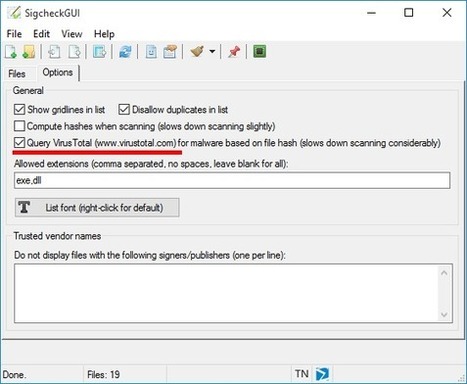

Si vous avez des doutes sur certains des logiciels qui tournent sur votre machine Windows, il existe un outil en ligne de commande de Sysinternal qui s'appelle Sigcheck et qui permet de remonter tout un tas d'infos sur les exécutables.

Toutefois, si vous n'êtes pas un amateur de la ligne de commande, Skwire Empire eu la bonne idée de réaliser une interface pour cet outil.

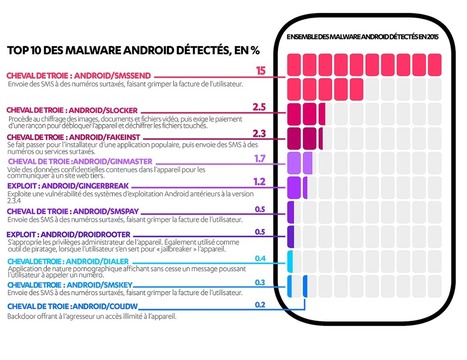

F-Secure profite du Mobile World Congress pour présenter son top 10 des menaces Android en 2015, et faire un point sur celles à surveiller cette année.

Alors que les malwares sont de plus en plus sophistiqués et parfois présents d’usine, VirusTotal annonce gérer les scans de firmwares BIOS et UEFI afin de vérifier la présence ou non de menace. Une évolution notable donc.

Ces réseaux d’ordinateurs pilotés à distance contrôlent des dizaines de milliers de terminaux dans le monde depuis des années, sans que les experts en sécurité ne trouvent de parade.

Nouvelle découverte de logiciels malveillants dans du matériel informatique sorti d’usine et vendus sur Amazon.

Une société de sécurité Chinoise, Cheetah Mobile Security Lab, a découvert des tablettes Android vendus avec des logiciels malveillants pré-installés dans la boutique Amazon. Les investigations ont révélé la présence de chevaux de Troie sous la forme d’une application baptisée « Cloudsota ». Un espion installé dans les appareils de plusieurs marques.

Here's a Linux and Unix cryptographic toolkit especially for crooks.

The encryption is free, but if Sir/Madam would like to decrypt Sir/Madam's server, then Sir/Madam will have to pay.

L’étude Bitdefender révèle les cinq malwares les plus actifs sur Windows entre janvier et juin 2015, auprès des utilisateurs français et belges.

Sur les six premiers mois de l’année, Bitdefender a identifié et bloqué JS:Trojan.Ransom.A, l’une des séries de malwares les plus actifs, et qui se classe en 2ème position des menaces les plus répandues auprès des utilisateurs de PC français et belges.

|

Your new post is loading...

Your new post is loading...