Your new post is loading...

Your new post is loading...

Des hackers ont permis au FBI d'accéder aux données de l'iPhone utilisé par un des attaquants de la tuerie de San Bernardino (Californie) grâce à une faille qu'ils ont découverte dans le logiciel, a rapporté mardi le Washington Post.

Ces hackers professionnels ont été rétribués pour leur intervention, précise le journal, citant une source proche du dossier.

La découverte de cette faille a permis de façonner une pièce de matériel informatique grâce à laquelle les autorités américaines ont pu contourner l'identifiant à quatre chiffres de l'iPhone sans activer une fonction qui aurait effacé toutes les données, selon la même source.

Norton by Symantec dévoile aujourd’hui « À la recherche de la ville la plus dangereuse pour Internet », un nouveau documentaire produit par le réalisateur indépendant et plusieurs fois récompensé Sean Dunne.

Tous les jours, des actes de piratage et de violation de données sont signalés, mais comme les auteurs de ces crimes sont anonymes et sans visage, il est très facile d’en minimiser le danger potentiel. Ce documentaire propose un témoignage unique sur la culture et l’éthique des pirates, ainsi que sur les facteurs socio-économiques qui alimentent l’économie de l’information souterraine en Roumanie.

Qui aurait cru qu’une poignée de hackers binoclards seraient à l’origine de la plus grande révolution du xxe siècle ? Le livre culte de Steven Levy, histoire vraie de l’équipe de geeks qui ont changé le monde.

Précision : un « hacker » n’est pas un vulgaire « pirate informatique ». Un hacker est un « bricoleur de code ». Son truc : plonger dans les entrailles de la machine.

Bill Gates, Steve Jobs, Steve Wozniak, Mark Zuckerberg ont commencé leurs brillantes carrières comme hackers…

La plupart ne paient pas de mine mais tous partagent une même philosophie, une idée simple et élégante comme la logique qui gouverne l’informatique : l’ouverture, le partage, le refus de l’autorité et la nécessité d’agir par soi-même, quoi qu’il en coûte, pour changer le monde.

C’est ce que Steven Levy appelle l’Éthique des hackers, une morale qui ne s’est pas exprimée dans un pesant manifeste, mais que les hackers authentiques ont mise en pratique dans leur vie quotidienne. Ce sont eux qui ont œuvré, dans l’obscurité, à la mise en marche de la révolution informatique.

Depuis les laboratoires d’intelligence artificielle du MIT dans les années 1950 jusqu’aux gamers des années 1980, en passant par toutes les chambres de bonne où de jeunes surdoués ont consacré leurs nuits blanches à l’informatique, Steven Levy les a presque tous rencontrés. Voici leur histoire.

Les députés ont adopté une modification au projet de loi anti-terroriste, qui autorise les policiers à requérir l'aide de "toute personne" susceptible de permettre l'accès aux données du suspect, pour toutes perquisitions réalisées pour des crimes ou délits de toutes natures.

L'Etat américain envisage de ne pas délivrer de visas aux participants aux conférences et concours de hacking Black Hat et DefCon 2014 qui se dérouleront cet été à Las Vegas. Une annonce qui intervient quelques jours après des poursuites engagées auprès de 5 militaires chinois soupçonnés de vol de documents confidentiels.

Nous avons rencontré Éric Filiol, chercheur en sécurité, docteur en informatique et en mathématiques appliquées pour discuter de hacking.

Y a-t-il une mentalité hacker en France ? À l’occasion de la concrétisation du projet DAVFI (Démonstrateurs d’Antivirus Français et Internationaux), présenté comme un service de sécurité inviolable, nous avons rencontré son concepteur, Eric Filiol. Scientifique diplômé en cryptologie, docteur en informatique et mathématiques appliquées, diplômé de l’OTAN dans le domaine de l’InfoOps et diplômé HDR à l’Université de Rennes, ce corsaire numérique a passé vingt-deux ans dans la Défense en régiment, puis près de quinze autres années dans le domaine du renseignement et de l’opérationnel technique.

La sécurité informatique évolue. Les entreprises, petites ou grandes, ont un véritable besoin d'hommes et de femmes compétents dans le domaine de la sécurité informatique. Une étude sortie lors des Assises de la Sécurité 2013 indiquait même que 9 entreprises sur 10 ont connu un problème de sécurité l'année dernière [1]. 91% des entreprises ont vécu au moins un incident de sécurité externe ; 85% un incident interne. Autant dire que la recherche de compétences n'est pas un vain mot. De ce constat est né YesWeHack (http://yeswehack.com), un portail d'offres d'emplois et de services dédiées à la sécurité informatique. Un espace unique en partenariat avec RemixJobs

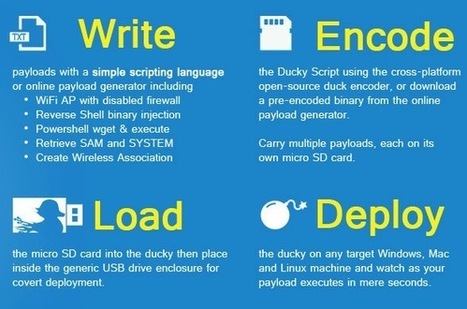

Je viens de découvrir grâce à l'ami Yoan un petit périphérique USB baptisé USB Rubber Ducky qui va vous permettre de jouer au petit hacker ou de rendre fous vos amis. Alors comment ça fonctionne ? Et bien il s'agit d'une clé USB qui a la particularité de se comporter exactement comme un clavier dès que vous la branchez. Mais pas n'importe quel clavier.... Un clavier qui écrira tout seul le code que vous lui aurez dit d'écrire à l'avance. Comme n'importe quel clavier, Ducky est reconnu par les OS modernes (Linux, Mac et Windows) et profite de cette confiance aveugle qu'on les OS en les claviers afin de balancer des payloads à la vitesse hallucinante de mille mots par seconde.

Un pirate roumain purgeant une peine de prison de cinq ans en Roumanie pour son implication dans un système de skimming pour distributeurs automatiques de billet (DAB, ATM), a mis au point un dispositif destiné à protéger les distributeurs contre de telles attaques. Valentin Boanta, 33 ans, est détenu dans la prison de Vaslui en Roumanie, après avoir été reconnu coupable de fraude à la carte bancaire en 2009, a développé ce qu’il appelle le SRS (système de rotation sécurisée) qui change la façon dont les guichets automatiques lisent les cartes bancaires pour empêcher le fonctionnement des dispositifs de skimming que les criminels cachent à l’intérieur des distributeurs automatiques de billets.

La police espagnole aurait arrêté l'auteur du piratage informatique de SpamHaus, un informaticien de 35 ans. Jeudi dernier, la police espagnole a arrêté un informaticien Néerlandais de 35 ans, Sven Olaf Kamphuis, accusé d'être l'auteur du piratage informatique ayant visé SpamHaus. Un DDoS d'une telle ampleur que certains experts expliquaient que l'Internet avait ressenti, un peu, la secousse numérique malveillante.

Arrêté à son domicile de Granollers, banlieue de Barcelone, la police ibérique explique être tombé dans une maison transformée en véritable bunker informatique. L'homme a été présenté au tribunal de Madrid. Placé en prison, il attend son extradition vers les Pays-Bas. Une enquête internationale avait été lancée après ce Déni Distribué de Service ressenti aux USA, aux Pays-Bas et Royaume Uni. Une fiche Europol avait été lancée contre Sven Olaf Kamphuis. L'homme se déplaçait dans une camionnette qu'il utilisait comme un bureau informatique mobile. A première vue, le pirate a cru jouer au plus malin avec une tentative de Social Engineering bancale.

La police espagnole a expliqué qu'il s'était d'abord présenté comme un diplomate, puis comme le ministre des Télécommunications et des Affaires étrangères de la république Cyberbunker. Dans ce « bunker » (sic!), deux ordinateurs portables et des disques durs ont été saisis. Bref, pas de quoi crier à la cyber guerre ! Vous remarquez la photographie du présumé pirate, arborant le tee-shirt du Parti Pirate. Autant dire que l'amalgame est intéressant à visionner.

L’un des plus important forum BlackMarket actuel, Darkode, aurait été infiltré. La base de données serait dans les mains d’un hacktiviste francophone. Xylit0l a t-il réussi l’impossible en infiltrant cette véritable forteresse ?

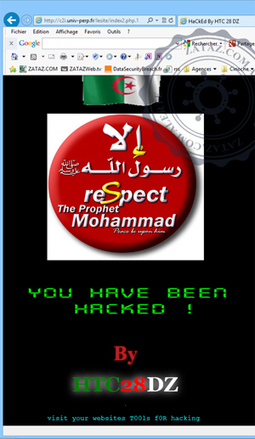

Les académies de Nice, de Créteil, Amiens, Orléans, Grenoble, Toulouse, ainsi que les universités de Condorcet, Dauphine, Orléans, Clermont-Ferrand, Paris 13, Perpignan ou de la Catho de Lille visités par des pirates informatiques. La page d'accueil de l'Académie de Nice victime d'un piratage informatique, vendredi dernier. Un "défaceur" a modifié l'espace ia83 du portail ac-nice.fr. Un barbouillage classique. Un fond noir, des messages religieux, et une opération pirate que zataz.com vous révélait, voilà trois semaines, baptisée Opération Mali. Nice Matin s'étonnait de cette attaque, d'autant que le message était des plus agressifs à l'encontre de la France. Les hacktivistes justifiaient ce piratage par "une agression, une oppression et une injustice envers les serviteurs d'Allah qui ne vous engendrera que des tempêtes et des malheurs." Une attaque rare ? Malheureusement non. Rien que ce week-end, des espaces des Académies d'Orléans, de Versailles, d'Amiens, de Toulouse, Grenoble (avec Phil Barney en clip vidéo, ndlr zataz.com) des universités de Condorcet, Dauphine, Perpignan, Montpellier, Clermont-Ferrand, Paris 13 ou de la Catho de Lille ont été visités par des pirates informatiques. Des attaques lancées par différents défaceurs venus d'Afrique du Nord avec des messages largement moins agressif et guerrier que dans le cas Niçois.

Dans le monde du cyber, Eric Filiol est une pointure. Ses spécialités : le déchiffrage de messages codés, les techniques d’espionnage et autres assauts 2.0. Interview 007.

C’est rare qu’un agent des services secrets accepte une interview…

J’ai effectivement été dans les services, mais je n’y suis plus…

Militaire de carrière, hacker confi rmé, expert en techniques de cyberguerre et de cyberespionnage, ça fait beaucoup d’atouts pour un ex- espion, non ?

Militaire un jour, militaire toujours… Il y a quatre ans, ma hiérarchie a jugé que j’étais plus utile à l’extérieur de la Défense. Aujourd’hui, je dirige un laboratoire de cryptologie et de virologie, je forme les futurs ingénieurs informatiques du ministère français de la Défense. Je ne me suis jamais considéré comme un espion, plutôt comme un serviteur de l’Etat.

Un pirate au service de l’Etat ?

Un corsaire, un vieux hacker, certainement pas un pirate. Le corsaire a une éthique. J’ai travaillé 22 ans pour l’armée, je ne vais pas devenir subitement un mercenaire.

...

|

De WikiLeaks aux Anonymous, l’anthropologue américaine dépeint l’évolution des cybermilitants qui, venus d’horizons idéologiques très divers, mettent leur compétence technique au service de «la bataille pour les libertés civiles».

Certains agissent pour des motifs politiques, d’autres pour la gloire ou pour l’argent. Les hackers ont toujours été présents sur internet, mais son développement leur confère une visibilité inédite. Tour d’horizon des forces et menaces.

Conscient des risques de piratage qui pourraient abattre sa réputation et la vie de ses clients, le constructeur de voitures électriques Tesla Motors tente de séduire les hackers, et prépare une équipe d'élite d'une trentaine de personnes pour mettre à l'épreuve la sécurité de ses véhicules.

Les cordonniers sont les plus mal chaussés : d'après une récente étude, les mots de passe des hackers ne seraient pas meilleurs que ceux de Mme Michu !

Les blogueurs, activistes et cyberactivistes commémorent comme chaque année la disparition de Zouhair Yahyaoui, premier martyr cyberactiviste de la Tunisie et du monde arabe.

A cette occasion, les amis de feu Zouhair alias «Ettounsi» organisent une rencontre au hacker space «404lab» à l’Agence Tunisienne d’Internet.

«Je suis en train de discuter des méfaits du plagiat et de la falsification des sources avec onze étudiants en journalisme quand, sans prévenir, mon ordinateur se bloque. […] Puis mon iPhone, placé en mode vibreur sur la table, bipe frénétiquement. J'ai été hacké, et je ne peux accuser que moi-même.»

Après les révélations de Snowden, Jacob Appelbaum connu pour être dans le noyau dur des hacker à l'origine de Tor, a fait une apparition au Parlement Européen en septembre de cette année pour expliquer à nos députés comment fonctionne la surveillance massive des citoyens.

Robert Hansen, du site WhitehatSec a mis en ligne sur son blog, une interview passionnante. Durant plusieurs jours, il a eu l'occasion d'échanger avec un black hat, c'est à dire un hacker qui pratique son art illégalement essentiellement pour l'argent. Il a pu lui poser toutes les questions qu'il avait en tête et ainsi mieux connaitre l'envers du décor. J'ai trouvé intéressant de vous la retranscrire ici en français. Merci à Robert Hansen qui a réalisé cette interview.

La NSA vient de rendre public un document de 643 pages dans laquelle l'agence détaille les méthodes utilisées par ses agents pour obtenir des informations confidentielles grâce aux différents outils disponibles librement.

Via McAfee France

« Du jour au lendemain, on n'a plus parlé de "fraude informatique", mais de "cybercriminalité". »

Pour maître Olivier Itéanu (wikipedia / blog / twitter), avocat et pionnier du droit sur l'Internet, que j'interviewais à l'occasion de la Contre-histoire des internets, le webdoc' participatif que je viens de lancer sur Arte, ce "marketing de la peur", notamment alimenté par des marchands de produits de sécurité, a permis de diaboliser les notions de délits et de fraudes informatiques

L’information doit être libre : bien avant d’être le motto de WikiLeaks, c’était, déjà, le credo des premiers hackers, ceux qui allaient modeler nos vies numériques. Retour sur héritage avec Steven Levy, auteur de L’Éthique des hackers.

Selon Eric Corley, un fin connaisseur du milieu du hacking, un quart des hackers américains agiraient en fait comme espions au service du FBI.

L'infiltration de la communauté des hackers par les autorités policières n'a rien d'une nouveauté. En France, le hacker Jean-Bernard Condat avait créé en 1989 la branche française du Chaos Computer Club... à la demande de la DST (les services de renseignement de l'époque), qui utilisait le groupe pour surveiller et mieux comprendre les acteurs du piratage informatique. Mais l'ampleur du phénomène pourrait être plus étendue que l'on ne l'imagine.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...