Your new post is loading...

Your new post is loading...

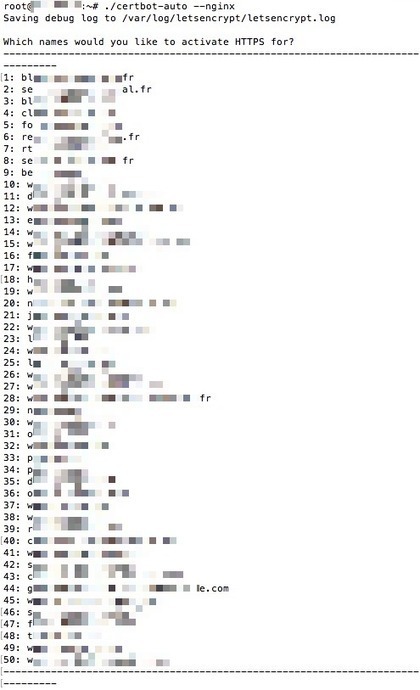

Vous connaissez sans doute tous, Let's encrypt qui permet d'avoir un certificat SSL gratuit pour basculer son site en HTTPS. Mais connaissez-vous Certbot, un outil proposé par l'EFF (Electronic Frontier Foundation) qui permet d'obtenir en une ligne de commande son certificat et de configurer dans la foulée son serveur web ?

Je n'avais pas encore pris le temps de le tester et je me dis que c'est l'occasion aujourd'hui de vous en faire un petit tuto rapide. Vous allez voir, c'est rapide, sans douleur et de toute façon, vous devrez tous y passer.

Voici donc comment migrer un site web (sous WordPress dans mon exemple, mais ça fonctionne avec tout) de HTTP vers HTTPS.

Twitter annonce du changement pour son service de raccourcissement d'URL. À partir du 1er octobre, les liens t.co utiliseront tous le protocole de sécurisation HTTPS.

La dernière version de Firefox supporte désormais l'Opportunistic Encryption, un mode de cryptage plus simple à gérer que le HTTPS. Des sites qui ne prenaient pas en charge le HTTPS pourront être sécurisés a minima, à condition que les propriétaires de sites fassent quelques manipulations préalables.

La vulnérabilité Freak, récemment divulguée, a été identifiée dans les implémentations SSL/TLS. Elle affecte également la bibliothèque de cryptage Secure Channel de Microsoft et Internet Explorer.

L'Agence Nationale de Sécurité des Systèmes d'Information (ANSSI) a publié jeudi des recommandations destinées principalement aux entreprises, concernant les méthodes à mettre en oeuvre pour déchiffrer les flux HTTPS qui masquent les contenus envoyés ou reçus par le réseau.

L'application HTTPS Everywhere débarque sur les mobiles. Déjà disponible sur la version de bureau des navigateurs Mozilla Firefox et Google Chrome, le logiciel est désormais compatible avec la version Android de Firefox. Celui-ci permet aux usagers de sécuriser leur connexion lorsqu'ils se connectent à certains sites web depuis leur smartphone.

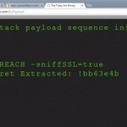

Une nouvelle technique de piratage baptisée BREACH (ou « violation ») peut extraire les jetons de connexion, les numéros d’ID de session et autres informations sensibles liées au trafic Web chiffré via SSL/TLS en seulement 30 secondes.

La technique a été démontrée lors de la conférence Black Hat 2013 de sécurité à Las Vegas (présentation PDF disponible ici) avec les chercheurs Neal Harris et Angelo Prado, qui permet aux pirates de décoder les données chiffrées via le protocole sécurisé HTTPS, largement utilisé par les banques en ligne et les sites de commerce électronique.

Facebook impose désormais le protocole HTTPS à l'ensemble de ses usagers. Cette activation par défaut permettra de protéger plus efficacement les internautes, notamment ceux accédant au réseau social depuis un point d'accès public en WiFi.

Deux universitaires ont découvert une nouvelle méthode pour attaquer les protocoles SSL utiliser dans les sites HTTPS. Très technique, cette attaque pourrait pousser les librairies SSL a corrigé cette faille et faire évoluer les procoles vers les dernières versions.

Les développeurs de nombreuses librairies SSL vont publier un correctif sur une faille qui pourrait être exploitée pour récupérer, depuis des communications chiffrées, des informations comme les cookies d'authentification des navigateurs.

You've probably heard of public-key cryptography, because it's the basis of HTTPS, the system that puts the padlock in your browser. The mathematical detail behind public-key crypto is a little abstruse, but you don't need to be a mathematician to understand the principles that make it work.

Here's the story. Traditional encryption (before 1970, at any rate) relies on the digital equivalent of a padlock. Turn the key clockwise to lock; turn the key anticlockwise to unlock. If you want to share data securely with someone else, you have to make a duplicate of the key and send it to them. So you have to find a secure way of sharing the key first, typically with a face-to-face meeting, or through a trusted courier.

Edit: Nokia confirme le déchiffrement des connexions HTTPS pour le confort de l'utilisateur...

Je ne sais pas si vous avez un téléphone Nokia mais si on en croit ce chercheur en sécurité, toutes les connexions HTTP et HTTPS que vous faites avec votre téléphone via le navigateur du téléphone (sur l'OS Series 40), transitent par les serveurs du constructeur. Pour être précis, via cloud*.browser.ovi.com.

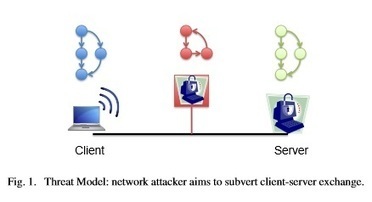

Ce serveur est donc en réalité un proxy (similaire à celui d'Opera Mobile) et même s'il n'y a aucune preuve que Nokia intercepte réellement vos données, ils en ont parfaitement la possibilité technique...

Zscaler, fournisseur de solutions de sécurité en mode cloud a présenté son extension pour Internet Explorer, qui force la bascule en HTTPS des sites web visités.

Une start-up californienne, Zscaler, a présenté HTTPS Everywhere, une extension apportée à Internet Explorer. Ce programme force le navigateur à toujours se connecter via HTTPS sur les sites web. En effet, ces derniers prennent souvent en charge le protocole de communication sécurisée, mais ne l'activent pas par défaut. L'extension implante l'indicateur « secure » sur les cookies d'authentification pour les empêcher de transmettre des informations avec des connexions non chiffrées.

|

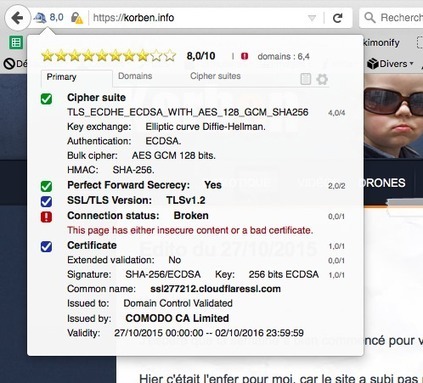

Si vous voulez savoir exactement de quoi il en retourne concernant la connexion SSL / TLS des sites que vous visitez, il existe une extension Firefox baptisée SSleuth qui vous permet d'obtenir une note sur 10, de la qualité de la connexion HTTPS.

Le projet de cryptage Let's Encrypt, dont l'ambition est de favoriser l'usage du chiffrement SSL, a livré son premier certificat SSL/TLS gratuit, inaugurant ainsi le début de son programme bêta. Le projet prévoit de distribuer d'autres certificats dans les prochains mois.

Les Etats-Unis ne voulaient pas d’un chiffrement fort, et la faille FREAK affectant le TLS/SSL est un héritage de cette politique. Une attaque FREAK permet ainsi de forcer l’utilisation d’un chiffrement ancien et vulnérable et donc d’intercepter des données en principe protégées. Mise à jour : l'interview d'Antoine Delignat-Lavaud, chercheur au sein de l’équipe Prosecco qui a dévoilé ces failles.

Lenovo risque de payer cher le fait d'avoir pré-installé l'adware Superfish sur certains de ses ordinateurs portables. Déjà ciblé par un recours collectif aux États-Unis, le constructeur chinois fait maintenant face à une enquête au Connecticut, ouverte par le procureur général George Jepsen.

Les autorités réclament notamment une copie des mails et des contrats qui ont permis d'organiser l'installation de Superfish dans les produits de Lenovo. George Jepsen juge ces révélations "alarmantes" et sont susceptibles "de compromettre sérieusement la sécurité et la vie privée des usagers".

Connaissez-vous le HSTS ? Il s'agit d'une technologie qui permet d'améliorer la sécurité sur les connexions HTTPS pour éviter les attaques Man In The Middle.

Le serveur web utilisant HSTS déclare aux navigateurs qui s'y connectent, qu'ils doivent passer obligatoirement en HTTPS pour discuter avec lui et remplacer automatiquement tous les liens http en liens https.

Cela permet d'empêcher certaines attaques MITM qui profiteraient d'un contenu mixte (http/https) pour intercepter certaines requêtes.

C'est très bien... Mais saviez-vous que cette sécurité peut servir à vous traquer ? En effet, lorsqu'une connexion sécurisée à un serveur web est effectuée avec HSTS, votre navigateur enregistre un petit marqueur qui permet de s'assurer que votre connexion sera toujours sécurisée (en https) même lors de vos visites futures sur ce site.

Alors que l'IETF travaille à l'élaboration du protocole HTTP 2.0, qui pourrait imposer le chiffrement des communications, le géant américain AT&T propose que les FAI puissent avoir l'autorisation par défaut de déchiffrer le contenu.

Les dernières révélations sur la NSA conduisent Yahoo à généraliser le chiffrement de la connexion par défaut.

Wikipédia n’apprécie pas d’être dans le collimateur de la NSA. Aussi, son fondateur, Jimmy Wales, a appelé la fondation Wikimédia à riposter en généralisant le chiffrement de la navigation. La sécurisation par HTTPS sera effective d’ici la fin du mois. En attendant, il est recommandé d’utiliser l’extension HTTPS Everywhere ou d’utiliser le réseau TOR.

En 2013 et avec tous les risques liés au paiement en ligne, vous imaginez-vous encore payer en ligne sur un site non sécurisé ? Bien sûr que non ! C’est pourtant ce que vous avez peut-être fait ces 6 derniers mois en réalisant des achats sur l’AppStore d’Apple…

Avec la version 25 de son navigateur Chrome, Google étend la protection HTTPS à tous les utilisateurs, même ceux qui ne sont pas connectés avec un compte Google. Un bon point pour la sécurité, mais un handicap supplémentaire pour le SEO…

Google Chrome 25 est entré en version bêta la semaine dernière, et devrait apporter son lot de grosses évolutions. La preuve avec une amélioration de la sécurité pour tous. Aujourd’hui, les utilisateurs qui sont connectés avec un compte Google et qui effectuent une recherche dans la barre de recherche du navigateur Web bénéficient automatiquement de la sécurité HTTPS. L’évolution de cette version 25 est donc de proposer cette fonctionnalité à tous les utilisateurs, qu’ils soient connectés ou non.

Un navigateur web proposé par Nokia fait polémique : il fait transiter les données web via ses serveurs pour les compresser, afin d'éviter que l'usager ne consomme trop son forfait mobile. Or, les données chiffrées sont également concernées et sont donc déchiffrées par l'entreprise finlandaise. Nokia a confirmé ce processus, mais affirme que la vie privée des utilisateurs est respectée. Dans cette affaire, Nokia ne s'est guère facilité la tâche en ne communiquant pas clairement sur les raisons de ce déchiffrement.

Les défenseurs des droits numériques et de la vie privée ont salué la décision de Yahoo de permettre l'activation du protocole HTTPS (HTTP sécurisé) pour toute la durée des sessions de messagerie.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...