Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Apple has issued an urgent security update for OS X El Capitan, OS X Yosemite and Safari to protect against the same security vulnerability that hit iOS last week.

To update on OS X, go to App Store > Updates and then install the Security Update 2016-001 (for El Capitan) or 2016-005 (for Yosemite). For users on OS X Mavericks, a Safari update is available as well.

Oh and while you’re at it, you should update iOS as well. (Just go to Settings > General > Software Update on your device, and follow the instructions.) The urgent OS X patch comes a week after Lookout Security and Citizen Lab discovered a nasty strain of spyware that could hijack an iPhone with a simple text message. Lookout Security’s Mike Murray called it “one of the most sophisticated pieces of cyberespionage software we’ve ever seen.” Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=Trident

|

Scooped by

Gust MEES

|

Après que le smartphone d’un dissident et militant des Droits de l’Homme aux Emirats Arabes Unis ait été attaqué, Apple a rapidement réagi en lançant un correctif pour contrer cette nouvelle vulnérabilité.

Militant des Droits de l’Homme aux Emirats Arabes Unis, Ahmed Mansoor a été à l'origine de la découverte de nouvelles vulnérabilités sur iOS. Il raconte avoir reçu un étrange SMS lui demandant de cliquer sur un lien Web. Mais au lieu de tomber dans le panneau, il transfère le message au Citizen Lab de l’Université de Toronto.

Les experts se penchent sur la question en impliquant des chercheurs de Lookout. Au final, ils ont déterminé que si Ahmed Mansoor avait cliqué sur le lien, l’attaque aurait exploité trois vulnérabilités présentes sur iOS. A noter que l’iPhone en question était à jour. « Une fois infecté, le téléphone serait devenu un véritable espion, capable d’utiliser seul la caméra et le microphone afin de surveiller l’activité alentour, mais aussi enregistrer les appels WhatsApp ou Viber ainsi que les messages envoyés par les applications, sans oublier d’enregistrer ses déplacements et localisations », peut-on lire dans un rapport dévoilé par Citizen Lab.

Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Erst vor knapp zwei Wochen hat Apple iOS 9.3.3 veröffentlicht. Jetzt kommt mit iOS 9.3.4 ein außerplanmäßiges Update, das eine als kritisch eingestufte Sicherheitslücke schließt. Ein Problem in der Speicherverwaltung sorgt dafür, dass eine App beliebigen Code mit Kernel-Rechten ausführen kann, wie Apple im Security-Bulletin bestätigt. So könnten Hacker auch Zugriff auf die Hardware des iPhones oder iPads bekommen.

Von der Lücke betroffen sind iOS 9.3.3 und frühere Versionen. Apple rät den Nutzern, das Update möglichst schnell auszuführen. Es wird ab sofort verteilt und ist für iPhone 4s und später, iPad 2 und später sowie für den iPod touch der fünften und sechsten Generation erhältlich. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Nouvelle vulnérabilité affectant MacOS et iOS, à partir d'une simple image

Sécurité : Dans un nouveau patch publié par Apple, la société corrige une faille permettant à un attaquant d’exécuter du code potentiellement malveillant sur la machine ciblée. Pour cela, celui si peut se contenter d’exploiter une faille dans la façon dont les terminaux Apple traitent les images au format .tiff. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Seit Apple am Pfingstmontag damit begonnen hat, die neue mobile Version seines Betriebssystems iOS 9.3.2 für iPhones und iPads auszuliefern, berichten zahlreiche Besitzer eines iPad Pro mit 9,7-Zoll-Bildschirm von einem folgenschweren Problem: In Nutzerforen wie etwa bei Macrumors berichten sie, dass ihr Apple-Tablet mit der aktuellen Version des Betriebssystems nicht mehr hochfährt und somit unbrauchbar ist.

Statt des gewohnten Home-Screens sehen die Nutzer nach Update und Neustart nur noch einen "Error 56" auf dem Bildschirm und werden aufgefordert, ihr Tablet an den PC oder Mac anzuschließen und dort über den Apple-Store iTunes zurückzusetzen. "Sollte ein Kunde Probleme haben, soll er sich wie beschrieben an den Support wenden", heißt es bei Apple dazu schlicht. Laut der Apple-Supportdatenbank handelt es sich beim "Error 56" aber eigentlich um einen Hardwaredefekt.

Besitzer des kleinen iPad Pros sollten mit Update warten

Auch wenn das Problem nicht bei allen iPad Pros im kleineren 9,7-Zoll-Format auftritt – Besitzern dieser Tablets kann derzeit vom Update auf die neue iOS-Version nur so lange abgeraten werden, bis Apple eine Version veröffentlicht, die das Problem behebt. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Des chercheurs de SentinelOne ont mis au jour une importante faille de sécurité qui touche presque la totalité des versions d'iOS et de Mac OS X. Cette dernière permet de réécrire la mémoire afin de prendre le contrôle d'un Mac ou d'un appareil sous iOS et d'exécuter des commandes illicites. Là où le bât blesse, est que ce type d'attaque est difficilement décelable, il est donc possible d'être infecté sans s'en rendre compte et réagir.

Cette vulnérabilité découverte début 2015 et présentée à Apple en janvier 2016 a été corrigée sur les dernières versions d'iOS 9.3 et OS X 10.11.4, vous n'avez pas effectué ces MAJ, on ne peut donc que vous recommander de le faire. L'utilisation de cette faille est complexe et n'est pas du ressort de tout le monde, à ce jour selon les chercheurs de SentinelOne aucun virus ne semble l'exploiter. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Apple vient de corriger en urgence trois failles de sécurité majeures exploitées par un logiciel espion redoutablement performant nommé Pegasus. Mis au point par NSO Group, un... Autrement dit, des gouvernements pour qui le respect de la démocratie et des droits de l’Homme n’est pas une vertu cardinale ont vraisemblablement utilisé Pegasus pour espionner des activistes, des opposants ou encore des régimes rivaux. Des informations relevées dans le code du logiciel malveillant laissent penser que Pegasus serait actif au moins depuis la version iOS 7, qui est sortie en 2013. Si le correctif publié par Apple devrait rendre ce malware inopérant, on peut raisonnablement s’interroger sur l’existence d’autres failles zero day exploitées en toute discrétion à des fins similaires. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=PEGASUS

|

Scooped by

Gust MEES

|

Apple corrige en urgence trois vulnérabilités zero day sur iOS qui ont permis à un logiciel espion de passer sous les radars pendant des années

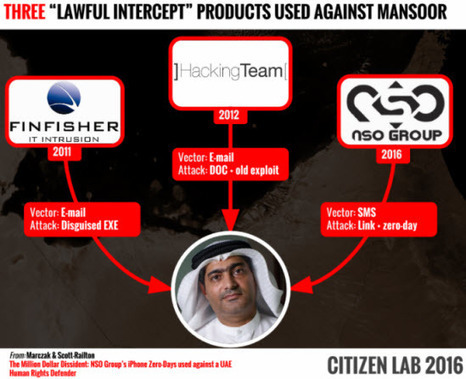

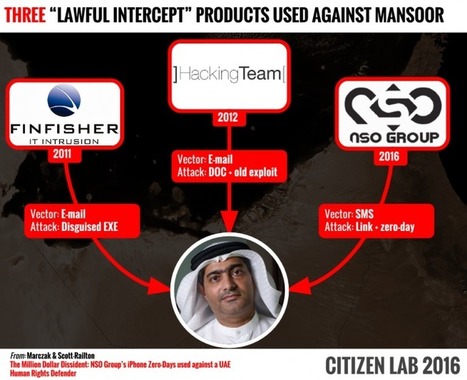

Des chercheurs en sécurité ont découvert trois vulnérabilités dans iOS qui permettent à un attaquant d’installer un logiciel espion ou tout autre logiciel malveillant sur un iPhone cible. Dans le rapport décrivant les circonstances de la découverte de ces exploits ainsi que leurs mécanismes, Citizen Lab, une émanation de l’université de Toronto (Canada), explique avoir été contacté par Ahmed Mansoor, un défenseur des droits de l’homme qui vit aux Émirats arabes unis et lauréat du Martin Ennals Award (le « prix Nobel pour les droits de l’homme »). Le 10 et 11 août de l’année en cours, Ahmed a reçu des messages SMS sur son iPhone, promettant de lui faire parvenir de « nouveaux secrets » sur les détenus torturés dans les prisons des Émirats arabes unis s’il cliquait sur le lien fourni dans le message. Au lieu de cliquer dessus, Ahmed a eu le réflexe de faire parvenir le message à des chercheurs en sécurité (ceux de City Lab dans le cas d’espèce).

Les chercheurs ont reconnu le lien comme appartenant à une infrastructure d’exploit du NSO Group, une entreprise israélienne, fondée en 2010 par Omri Lavie et Shalev Hulio, qui s’est spécialisée dans l’assistance technique aux gouvernements pour l’espionnage de terminaux mobiles et développe des « armes numériques » à l’instar du logiciel espion Pegasus. Depuis 2014, NSO Group est passé sous l’étendard du fonds d’investissement américain Francisco Partners Management contre 120 millions de dollars. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Ciscos Sicherheitssparte Talos hat fünf verschiedene Sicherheitslücken entdeckt, die iOS-Geräte und Mac-Computer gleichermaßen betreffen. Sie erlauben Angreifern den Diebstahl von Passwörtern und Daten, Remote-Code-Ausführung und letztlich die vollständige Kontrolle eines Geräts. In den neuesten Versionen von iOS, Mac OS X, tvOS sowie watchOS hat Apple die Schwachstellen bereits behoben, was eine Aktualisierung dringend nahelegt. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

La faille, qui touche aussi bien les iPhones que les iPad et les Mac, menace notamment la confidentialité de vos codes et mots de passe. Le fiasco pourrait être de même ampleur que pour Stagefright, la faille critique qui avait fait trembler les utilisateurs d'Android. Dans un post de blog, Tyler Bohan, un chercheur en sécurité informatique de l'entreprise Cisco Talos, il existerait actuellement une faille de sécurité importante dans iOS et Mac OS X, qui permettrait notamment à un pirate de récupérer un mot de passe d'iPhone simplement à partir de l'envoi d'un iMessage ou d'un MMS.

Comment cette faille fonctionne-t-elle ? Selon le chercheur, il suffit qu'un individu mal intentionnéenvoie sur votre appareil, par message multimédia, un petit programme qu'il aura intégré dans une image de format TIFF.

Une fois le message reçu sur votre appareil, le programme en question s'exécute alors tout seul, même si vous n'ouvrez pas le message en question. Il exploite alors une faille dans l'interface de programmation applicative (API) qui gère les données image (imageIO) qui lui permet d'accéder à des données auxquelles un programme de ce type n'est pas censé accéder, telles que vos mots de passe de réseau wi-fi ou de messagerie. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

In short, a malicious hacker could email a malformed TIFF to you, or direct you to a webpage where one is embedded, or simply send it directly to your phone via MMS if they knew your number. Whatever route they took, if an attacker managed to trick your computer into rendering the malformed image, your Mac computer or smartphone would be in danger.

The exploitable flaws were discovered by researchers at Cisco’s Talos team, who noted that boobytrapped image files “are an excellent vector for attacks since they can be easily distributed over web or email traffic without raising the suspicion of the recipient.”

The good news is that Apple issued fixes for the problem earlier this week. If you have already updated your systems to iOS 9.3.3, tvOS 9.2.2, watchOS 2.2.2, and El Capitan v10.11.6 then you have done the right thing. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Apple made iOS 9.3 available last week, fixing a number of serious security holes.

But it hasn’t been plain sailing for everyone, with hundreds of Apple users complaining in the Apple Support Communities and on Twitter that links in Safari, Mail, Messages and other apps sometimes cause their iDevices to crash, freeze or hang. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Décidément les chercheurs du Palo Alto Networks ont fort à faire ces dernières semaines. Après le ransomware KeRanger détecté sur MacOSX, c'est au tour d'iOS d'être touché par un nouveau malware. Toutefois, AceDeceiver fait dans la nouveauté. Au lieu d'essayer de leurrer les systèmes d'Apple, ce dernier a trouvé un moyen de pénétrer iOS sans même avoir besoin d'un quelconque certificat.

Habituellement lorsqu'un utilisateur achète et télécharge des applications depuis iTunes/App Store, la boutique demande obligatoirement un code d'autorisation afin d'approuver et de sécuriser l'installation.

Dans le cas de cette attaque, les hackers ont exploité une faille pour récupérer le code généré par iTunes. De cette manière, ils peuvent installer n'importe quelle application souhaitée sur appareil. Ils ont par la suite développé un logiciel qui simule le comportement d'un client iTunes cela permet de leurrer le système qui pense que l'application a bien été achetée et qu'elle est sécurisée. L'installation de l'application corrompue ce fait alors sans aucun problème sur votre appareil.

Ce type d'attaque "man in the middle" est très problématique car quand bien même les applications corrompues sont supprimées de l'App Store, la faille reste accessible. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=AceDeceiver

|

Your new post is loading...

Your new post is loading...

Après iOS, Apple corrige les failles Trident dans OS X Yosemite et El Capitan. Exploitées, elles permettent à un attaquant d'espionner l'utilisateur en installant furtivement un malware. Safari a aussi été mis à jour.

La semaine dernière, Lookout et Citizen Lab dévoilaient publiquement l'existence d'un spyware commercial conçu par la très discrète société NSO. Comme Gamma Group (à l'origine du logiciel espion Finfisher) et Hacking Team, son activité consiste à développer et vendre des outils d'espionnage.

Et pour s'installer sur un iPhone, ce spyware baptisé Pegasus exploitait trois vulnérabilités inconnues d'iOS (Trident). Depuis Apple a développé et diffusé des correctifs de sécurité auprès des utilisateurs de sa plateforme.

Learn more / En savoir plus / Mehr erfahren:

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=Trident

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=PEGASUS