Les contraintes imposées par Apple à toutes les apps qui veulent trouver leur place sur le Mac App Store ne suffisent pas à éviter toutes les failles de sécurité, même si cela n’y ressemble pas à première vue. Felix Krause a trouvé un moyen original pour qu’une app puisse récupérer à votre insu tout le contenu affiché sur l’écran de votre Mac, tout en respectant les exigences de sandboxing de la boutique.

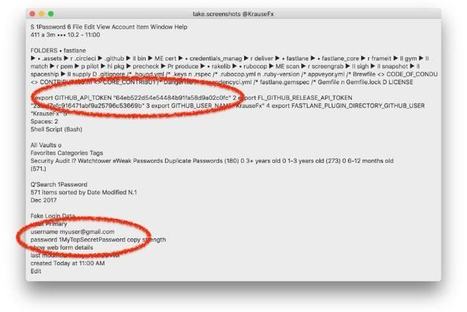

Son idée est de faire une capture d’écran de macOS avant d’appliquer un traitement de reconnaissance optique des caractères (OCR) pour y trouver des informations intéressantes. Il peut s’agir des sites que vous visitez, mais aussi de vos identifiants et même de vos mots de passe. Pour cela, il suffit de faire des captures d’écran très régulières et si l’utilisateur affiche un mot de passe dans son gestionnaire, ne serait-ce que brièvement, il sera enregistré et analysé.

Concept développé par Felix Krause, qui récupère effectivement des informations sensibles tout en respectant les conditions de du Mac App Store. Cliquer pour agrandir

La possibilité de prendre une capture d’écran est accessible à n’importe quelle application macOS avec quelques lignes de code seulement. Il n’y a aucune autorisation préalable à obtenir pour que ces lignes soient fonctionnelles et le système n’alerte pas l’utilisateur, par exemple de façon visuelle comme sur iOS. En clair, une app distribuée sur le Mac App Store et respectant toutes les consignes de cloisonnement d’Apple pourrait se transformer en malware qui analyse en permanence ce que vous faites sur votre ordinateur et l’envoie sur un serveur tiers.

Apple a été notifié de cette faille dans la sécurité de macOS et on imagine qu’une future version du système bloquera cette possibilité. Ou au moins, s’assurera que l’utilisateur autorise une app à faire des captures d’écran, en général ou au cas par cas.

Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

Your new post is loading...

Your new post is loading...

CERTFR-2018-AVI-475 : Multiples vulnérabilités dans Apple iOS (09 octobre 2018)

De multiples vulnérabilités ont été découvertes dans Apple iOS. Elles permettent à un attaquant de provoquer un contournement de la politique de sécurité et une atteinte à la confidentialité des données.

Learn more / En savoir plus / Mehr erfahren:

https://www.cert.ssi.gouv.fr/avis/CERTFR-2018-AVI-475/

https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security